Un outil divulgué utilisé par l’opération Babuk Locker pour créer des exécutables de ransomware personnalisés est maintenant utilisé par un autre acteur de la menace dans une campagne très active ciblant les victimes dans le monde entier.

Babuk Locker était une opération de ransomware lancée au début de 2021 lorsqu’elle a commencé à cibler les victimes d’entreprises et à voler leurs données dans le cadre d’attaques à double extorsion.

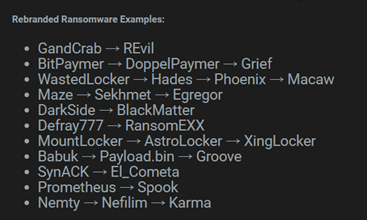

Après avoir mené une attaque contre le service de police métropolitain (MPD) de Washington DC et avoir ressenti la pression des forces de l’ordre, le gang de ransomware s’est fermé en avril et est passé à un modèle d’extorsion de données sans chiffrement sous le nom de PayLoad Bin.

Fuite du constructeur de Babuk Locker

La semaine dernière, le chercheur en sécurité Kevin Beaumont a découvert que quelqu’un avait téléchargé le générateur de ransomware de l’opération Babuk sur VirusTotal.

Lorsque BleepingComputer a testé le constructeur, il était simpliste de générer un ransomware personnalisé.

Tout ce qu’un acteur de menace doit faire est de modifier la note de rançon ci-jointe pour inclure ses propres informations de contact, puis d’exécuter l’exécutable de construction pour créer des chiffreurs et des déchiffreurs de ransomware personnalisés qui ciblent Windows, VMware ESXi, Network Attached Storage (NAS) x86 et NAS appareils ARM.

Mots-clés : cybersécurité, sécurité informatique, protection des données, menaces cybernétiques, veille cyber, analyse de vulnérabilités, sécurité des réseaux, cyberattaques, conformité RGPD, NIS2, DORA, PCIDSS, DEVSECOPS, eSANTE, intelligence artificielle, IA en cybersécurité, apprentissage automatique, deep learning, algorithmes de sécurité, détection des anomalies, systèmes intelligents, automatisation de la sécurité, IA pour la prévention des cyberattaques.