Venture capitalist Jim Breyer said Thursday that Meta Platforms (NASDAQ:META) is « going to be under a lot of pressure » over the next 12 months, hurt by high costs and a slow conversion to the firm&r...

WASHINGTON — FBI Director Christopher Wray said Thursday that he was “deeply concerned” about the Chinese government’s artificial intelligence program, asserting that it was “not constrained by...

Ada Lovelace Institute Associate Director of Emerging Technology and Industry Practice Andrew Strait joins Caroline Hyde and Ed Ludlow to discuss the ways in which AI systems like ChatGPT can affect p...

When we think of customer service, what usually comes to mind are polite and helpful people. But what if technology could do that job? Welcome to the era of artificial intelligence and its impact on c...

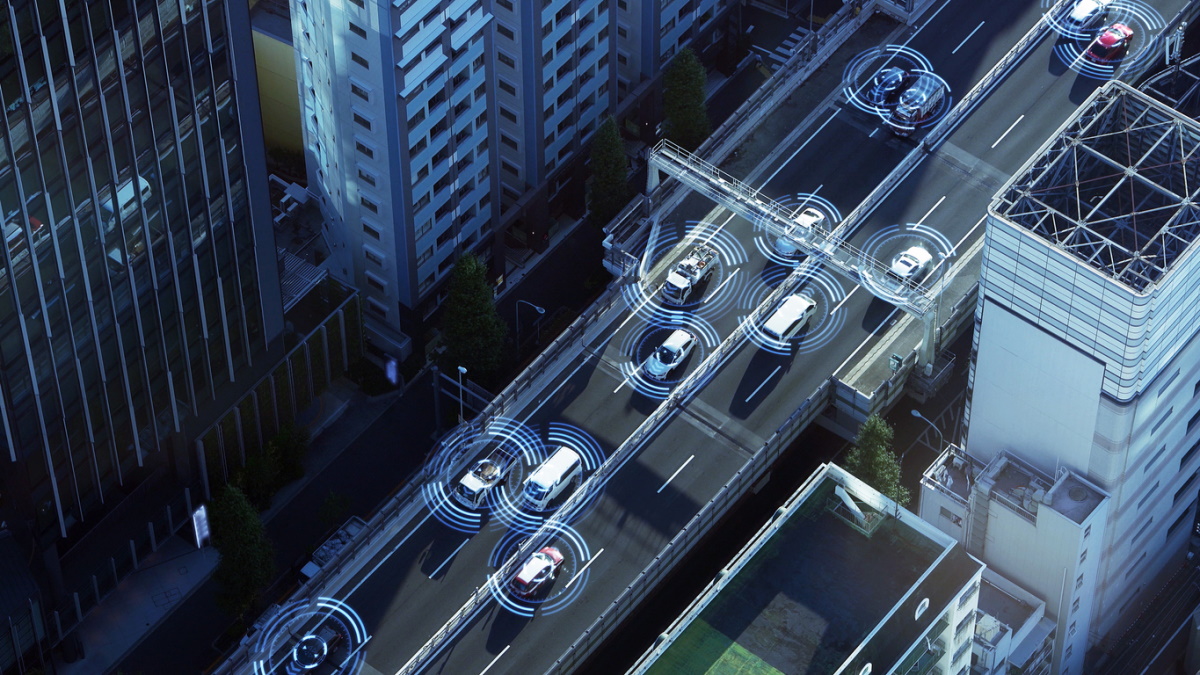

Autonomous trucks, operating at least at SAE Level 4 are plying the roads in Texas, California and elsewhere, and driverless buses are on the way. While self-driving passenger vehicles are slightly be...

Qu’est-ce que VALL-E ? VALL-E est un nouveau modèle d’intelligence artificielle développé par Microsoft qui permet de simuler la voix d’une personne à partir d’un échantillon audio de seulement 3 seco...

Plusieurs noms de domaine de l’Union européenne ont été utilisés par des malfaiteurs pour promouvoir des sites de streaming gratuits. Ces liens sont en réalité des pièges pour dérober des informations...

Alors que de nombreuses rumeurs circulent sur une nouvelle mobilisation massive en Russie, des pirates ont profité de l’effet de panique pour créer un site afin de voler les données des citoyens. La p...

L’Ontario est frappé par une vague de cyberattaques, alors que des pirates informatiques ont infiltré coup sur coup les systèmes de l’hôpital pédiatrique SickKids de Toronto et ceux de la Régie des al...

La Commission Nationale de l’Informatique et des Libertés (CNIL) a annoncé le 18 janvier 2023, le lancement d’une consultation publique. Son objectif consiste à « mieux comprendre les enje...

D’immenses bases de données contenant des millions voire des milliards de mots de passe de comptes en ligne circulent sur le Dark Web. Des services en ligne vous permettent de vérifier si vous ê...

Dans le domaine de la sécurité informatique, la « capture du drapeau » est un jeu consistant à exploiter des vulnérabilités affectant des logiciels de manière à s’introduire sur des ordinateurs pour r...

TISAX est un catalogue ISA d’évaluation de la sécurité des informations conforme aux normes de l’industrie automobile européenne qui se base sur des aspects essentiels de la sécurité de l’...

TISAX, Trusted Information Security Assessment Exchange, est la certification standard de l’industrie automobile qui comprend trois niveaux. Dans l’article suivant, vous apprendrez ce qu’est Tisax, po...

Dans un environnement extrêmement innovant dont la réussite dépend de multiples acteurs, l’échange sécurisé d’informations est essentiel. L’industrie automobile exige une approche « ...