Les bugs sont inévitables mais plus tard on les détecte, par exemple après le déploiement d’une application, plus leur résolution sera difficile à réaliser et plus leur coût sera élevé. Or, certains t...

Le ransomware s’annonce comme un défi majeur pour l’année en cours. Cette menace s’est largement répandue au cours des récentes années jusqu’à paralyser des réseaux d’ent...

52 % des entreprises ont indiqué avoir subi un rançongiciel « majeur » dans les 12 derniers mois En France, 52 % des entreprises ont indiqué avoir subi un rançongiciel « majeur » dans les 12 derniers ...

Crédits : Castle Rock Entertainement 42 millions de dollars, c’est la somme que demande un groupe de hackers au cabinet d’avocats Grubman Shire Meiselas & Sacks (GSMS). Ce cabinet, qui travaille n...

Afin de fournir un accès sécurisé et de garantir la protection des données sensibles, les organisations doivent toujours avoir connaissance des cinq principaux types d’intervenants externes qui nécess...

Nintendo tape du poing sur la table. On ne s’en prend pas impunément à sa Switch ! Le géant a décidé de poursuivre des revendeurs qui proposent illégalement des outils pour profiter de jeux pira...

Dans la plupart des cas, les responsables de l’attaque ont pu accéder aux adresses e-mail des clients, mais les données de cartes de crédit d’un peu plus de 2 200 personnes ont aussi été r...

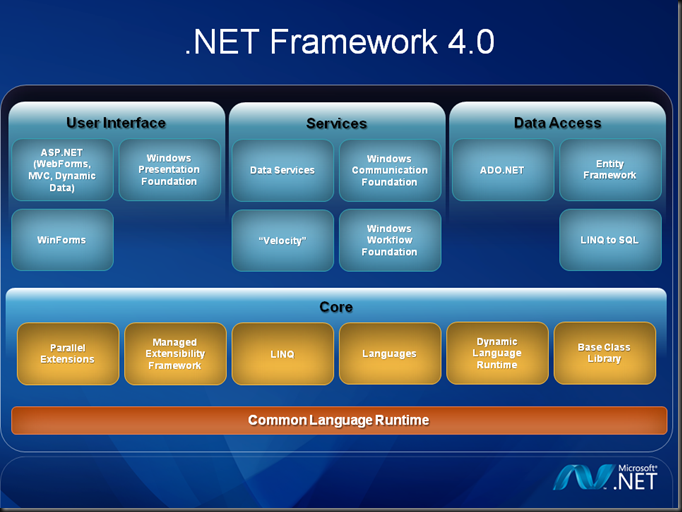

5 / 5 ( 1 vote ) Vous avez installé le .NET Framework 3.5 et souhaitez le désinstaller. Pire votre .NET Framework 4.7 ou 4.8 est corrompu. Impossible de le mettre à jour ou le réinstaller car des code...

L’ensemble des terminaux Bluetooth sont touchés par une vulnérabilité importante : PC portables, smartphones, casques audio, etc. Des correctifs seront apportés dans une version ultérieure du pr...

Pour veiller au respect des règles de confinement, la Préfecture de Paris utilisait des drones dans la capitale. Le but de la manœuvre : surveiller les rassemblements dans les lieux publics. Rapidemen...

Des pirates informatiques proposent, pour une mise à prix de départ d’un million de dollars, la vente des données privées et personnelles de Madonna…. Il y a quelques jours, les pirates ca...

Le groupe APT28, Sednit, FancyBear, Pawn Storm ou encore Sofacy est un groupe cyber criminel supposément actif depuis 2007. Pourquoi “supposément actif” me demanderez-vous ? Et bien il est possible qu...

COVID-19 has impacted the work-life of millions, including cybersecurity professionals. Although good cybersecurity is built on anticipating threats and defending against what could happen, no one exp...

COVID-19 has become a hotspot of cyber attacks and spams as the majority of employees are working from home. These growing numbers of attacks have made security firms and tech industries quite concern...

Image copyright Getty Images. « They’re exploiting the fear, uncertainty and doubt people are experiencing during the pandemic, and using the anxiety and desperation to get people to buy things ...