Le célèbre cabinet de l’architecte Zaha Hadid fait aujourd’hui les frais d’un ransomware. Il s’agit de la dernière entreprise en date à faire l’objet d’une telle at...

Google issues yet another update alert as more security vulnerabilities are found in Chrome 81 SOPA Images/LightRocket via Getty Images. Google has warned of yet more security vulnerabilities in Chrom...

The mysterious Chinese diplomat who ‘hijacked’ a ministerial press conference to lavish praise on Beijing is a former top cyber spy for Beijing. Long Zhou used to work in a secretive cyber...

Security services provider Quick Heal Security Labs recently uncovered a password stealing malware codenamed as “Agent Tesla” being distributed via malicious campaigns. It is said that attackers are s...

Les données personnelles de milliers de lecteurs du Figaro étaient stockées sur un serveur non protégé. Ce qu’il faut savoir. Le 30 avril 2020, l’agence de sécurité Safety Detective a publié un rappor...

BeyondTrust, le leader mondial de la gestion des accès privilégiés, annonce la publication de son Microsoft Vulnerabilities Report. L’édition annuelle fait le point sur les vulnérabilités de séc...

Laissée sans protection, cette base de données donnait, en libre accès, des adresses postales, courriels ou encore les mots de passe d’inscrits et abonnés au site d’information. Source : Les données p...

Researchers believe EventBot has the potential to become the “next big mobile threat.” On Thursday, the Cybereason Nocturnus team said that EventBot appeared in March and combines a Trojan and informa...

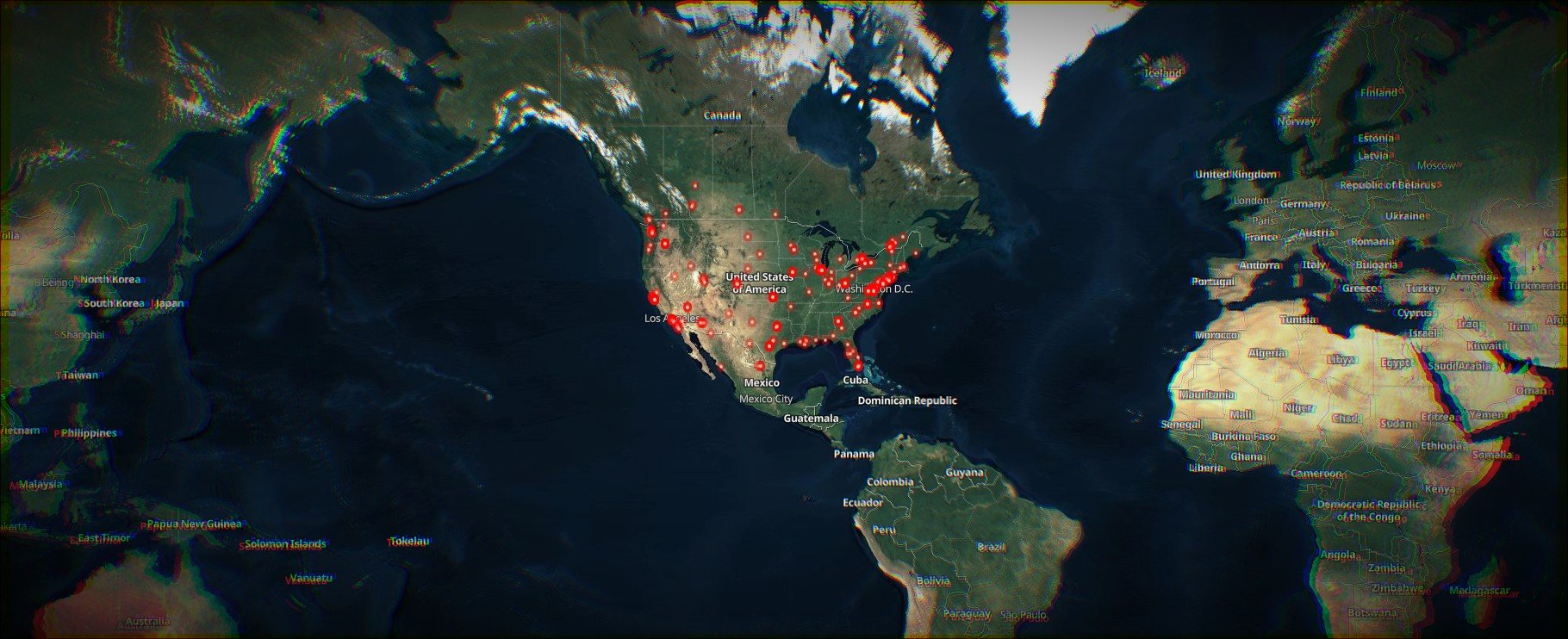

Image: Shodan Attackers are increasingly targeting corporate resources used by employees who have now moved to work from home due to lockdown and shelter in place orders issued during the ongoing pand...

A new survey from Arkose Labs revealed that the highest cyberattack rate was reported in the first quarter of 2020. The report suggested that 26.5% of all transactions during this period were fraud an...

à la réglementation, malgré les dizaines de millions dépensés pour la mise en conformité. Près de 90% des entreprises ont provisionné ou augmenté leur assurance en responsabilité civile informatique –...

I recently wrote about how COVID-19 was driving rapid and dynamic changes for CISOs and a series of cybersecurity phases CISOs are now pursuing to assess and mitigate COVID-19-based cyber risks. To re...

Les opérateurs du rançongiciel Shade se retirent du business et expliquent comment déchiffrer les données. Ils s’excusent également auprès de leurs victimes. Source : Ces pirates publient les 750 000 ...

Les agences de renseignement doivent utiliser l’intelligence artificielle pour faire face aux menaces des criminels et des États hostiles qui tenteront d’utiliser l’IA pour renforcer...

En analysant la façon dont Teams gère les images, les experts de CyberArk ont trouvé un moyen de prendre le contrôle des comptes. Des chercheurs de CyberArk se sont servis d’un GIF dans TEAMS po...