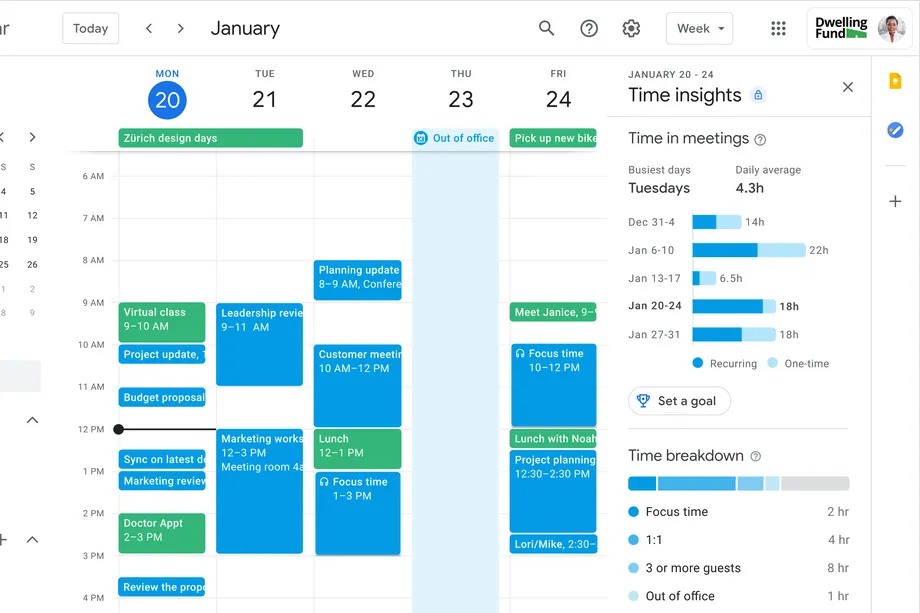

Google is adding a new “Time insights” panel to Calendar on the web, showing users how much of their working week is spent in meetings. According to Google’s blog post, the feature is rolling out grad...

Copilot, à utiliser avec précaution ? GitHub ne l’a pas caché : cet outil de complétion de code présente encore bien des limites. En premier lieu, sur la qualité des suggestions. À l’origine du modèle...

Les hackers tirent leur révérence sans fournir d’explication. Ils proposent toutefois un tutoriel pour récupérer les données chiffrées, ce qui est déjà bien. À peine quelques lignes et même pas d’imag...

Début 2021; les chercheurs du Citizen Lab ont encore trouvé une faille inédite employée par le logiciel espion Pegasus pour infecter les victimes de ses clients. C’est la première mention de NSO Group...

Un jeune Américain revendique le piratage de l’opérateur. Il se dit persécuté par la CIA et voulait « faire du bruit ». Il aurait accédé aux données par le biais d’un routeur non protégé. Un pir...

Les vétérans de la prestigieuse unité de renseignement militaire israélienne sont recrutés par les entreprises de cybersurveillance les plus performantes du pays. Un quart des salariés du groupe NSO, ...

Une enquête menée par la plate-forme d’évaluation des compétences numériques PIX révèle qu’un quart des agents territoriaux sont “en grande difficulté” avec le numérique et que les deux tiers d’entre ...

Accenture dit avoir maîtrisé l’attaque par ransomware LockBit dont la firme a été la cible. Malgré tout, des données volées auraient été divulguées. Accenture a confirmé avoir isolé ses serveurs touch...

La technologie sans contact NFC est désormais disponible dans la plupart des terminaux mobiles, et notamment ceux d’Apple. L’usage du Bluetooth ne se justifie plus. Fini le Bluetooth dans la panoplie ...

Ces appareils ne filtrent pas toujours l’information qu’ils reçoivent. Certains petits farceurs ont eu l’idée d’encoder la chaîne EICAR qui est utilisée pour tester les antivirus. Une idée simple, mai...

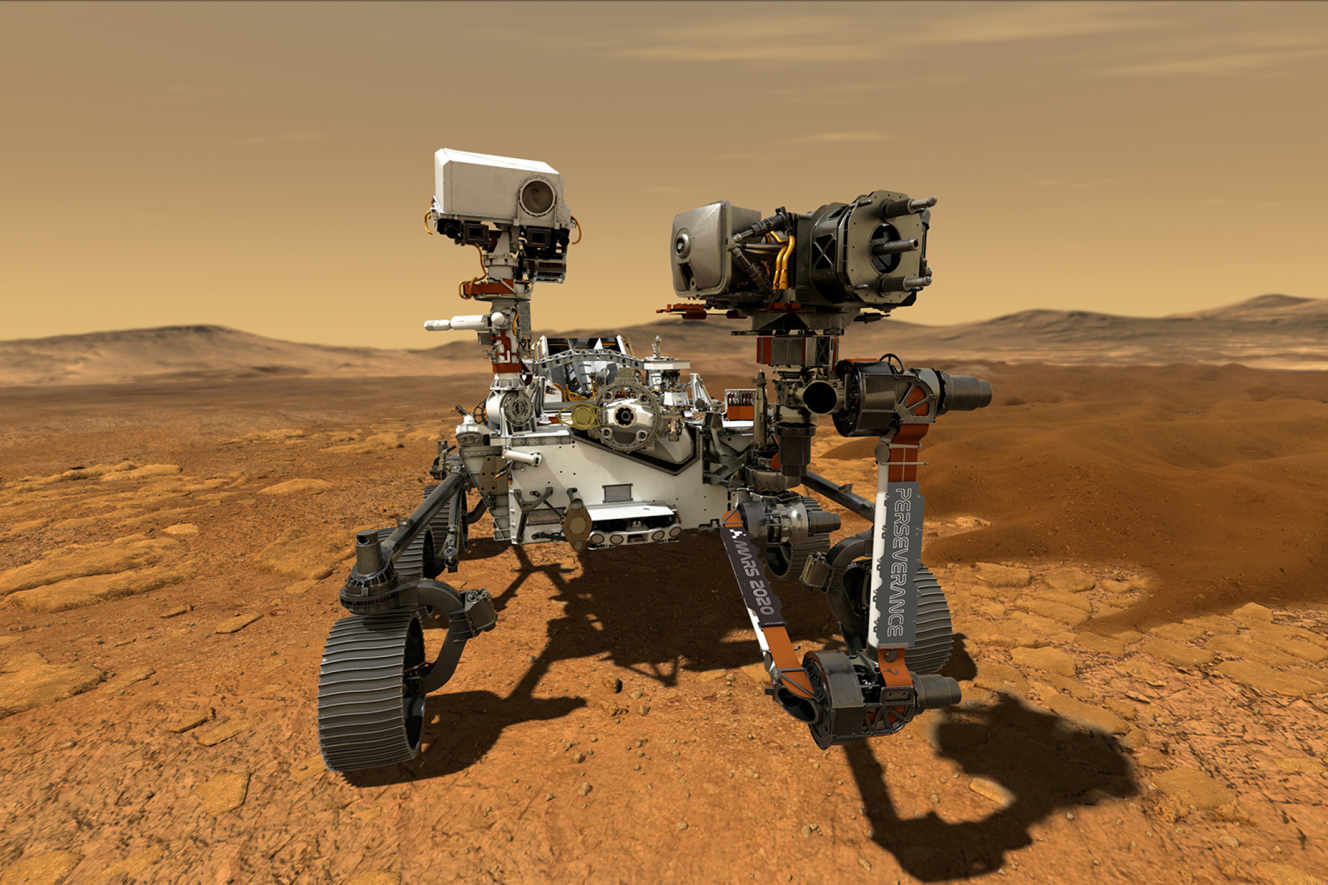

L’astrophysicien Louis d’Hendecourt, dans une tribune au « Monde », réduit à néant les ambitions du patron de Space X de vouloir coloniser Mars et d’en faire une planète habitable. Tribune. Ces dernie...

L’éditeur propose de désactiver la compilation à la volée de JavaScript, une fonction qui permet d’accélérer le chargement de pages web, mais qui est également source de nombreuses failles. Afin d’amé...

Aux grands maux les grands remèdes. Après une série de cyberattaques massives, le gouvernement américain s’en remet aux géants de la tech tels Amazon, Google et Microsoft pour renforcer son organe de ...

Un pirate informatique diffuse gratuitement, pour la promotion de son black market, une liste d’un million de cartes bancaires avec noms, adresses et mails des propriétaires légitimes des données volé...

Cyber attacks are increasing and it’s getting even harder to recover from them. Ransomware recovery costs have doubled in the last year from $0.76 million to $1.85 million in 2021, according to a repo...