Kevin Mitnick est mort d’un cancer du pancréas ce dimanche 16 juillet, à l’âge de 59 ans, aux côtés de son épouse enceinte de leur premier enfant, confirment le New York Times et l’A...

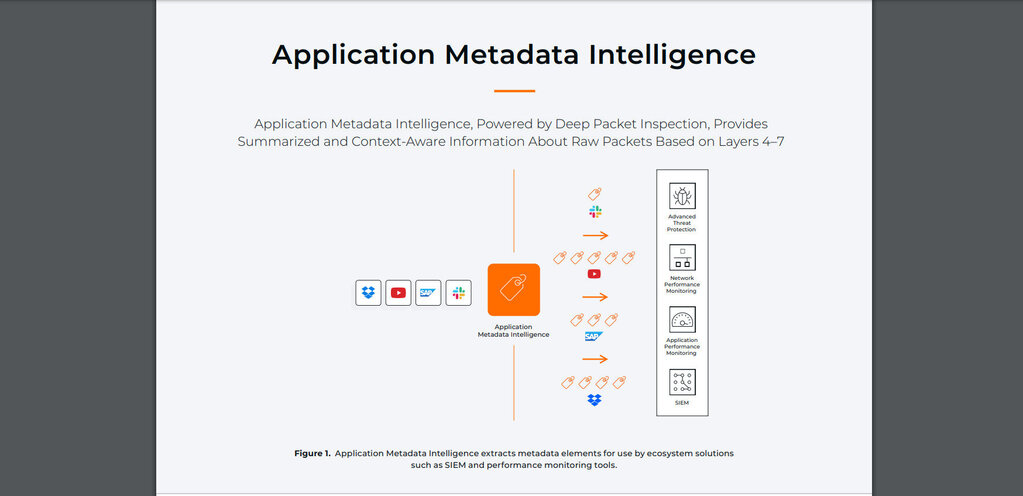

« 69% des RSSI [Responsable de la Sécurité des Systèmes d’Information] français ont interdit l’utilisation de WhatsApp dans l’entreprise », déclare Gigamon dans une étude sur la sécurité du « cl...

Si les téléphones sont autant envahis par des SMS d’arnaque, c’est parce qu’il existe de nombreux kits clés en main permettant de lancer sa propre campagne malveillante. La description de la chaîne Te...

La CISA, homologue américaine de l’ANSSI, propose une liste de produits et services de sécurité gratuits. Focus sur une trentaine d’outils open source qui y figurent. À la recherche de produits et de ...

Les cybercriminels profitent de l’engouement pour ChatGPT pour créer des outils à base d’IA capables de mener des campagnes élaborées de phishing. C’est le cas de WormGPT, découvert ...

Asma Mhalla revient sur l’affaire Cambridge Analytica, l’un des plus grands scandales récents, symbole de manipulations de l’opinion, d’ingérences, de réseaux sociaux comme nouveaux pouvoirs. Av...

L’European Policy Center appelle l’UE à développer un programme de cybersécurité lié au quantique, à partager les informations et les meilleures pratiques et à adopter une approche commune...

Les membres de COMEX/CODIR de PME, ETI et Grands Groupes français de tous secteurs d’activité sont trop exposés sur le web ! Trop de données professionnelles et personnelles sont accessibles publiquem...

Face aux nombreux avantages et limites de l’IA, quel rôle cette technologie peut-elle jouer dans le secteur pointu de la cybersécurité ? Réponse avec Robin Kwiatkowski, chercheur en cybersécurité chez...

Le département du Commerce américain vient d’ajouter les marchands d’armes de cybersurveillance européens d’origine israélienne Intellexa et sa filiale Cytrox à sa liste noire, rappo...

The Record relève qu’un projet de loi a été déposé au sénat états-unien afin d’obliger les réseaux sociaux, fournisseurs de messageries chiffrées et autres services en ligne à signaler à l...

Docker et la conteneurisation se sont petit à petit imposés dans le milieu du développement et de l’administration de systèmes. Mais des chercheurs allemands tirent le signal d’alarme : en...

Une antenne Inria voit le jour à l’Université de Montpellier. De quoi coordonner stratégies et équipes-projets dans les sciences des données. Science des données, simulation numérique, télédétection, ...

L’Irlande propose un amendement visant à classer comme confidentielles certaines informations issues de plaintes liées au RGPD. Cela signifie que les détails des violations commises par les géants de ...

Plus de 6 500 arrestations, 270 tonnes de drogues, 900 millions d’euros saisis, 115 millions de messages interceptés. L’affaire Encrochat, le téléphone sécurisé des mafias, décortiquée mardi, à Lille....