Attributing cyberattacks to a particular threat actor is challenging, particularly an intricate attack that stems from a nation-state actor, because attackers are good at hiding or erasing their track...

Le groupe Egregor revendique l’attaque et a également menacé de divulguer le code source de Watch Dogs : Legion, un jeu d’Ubisoft. Source : Ubisoft et Crytek, victimes de chantage au vol d...

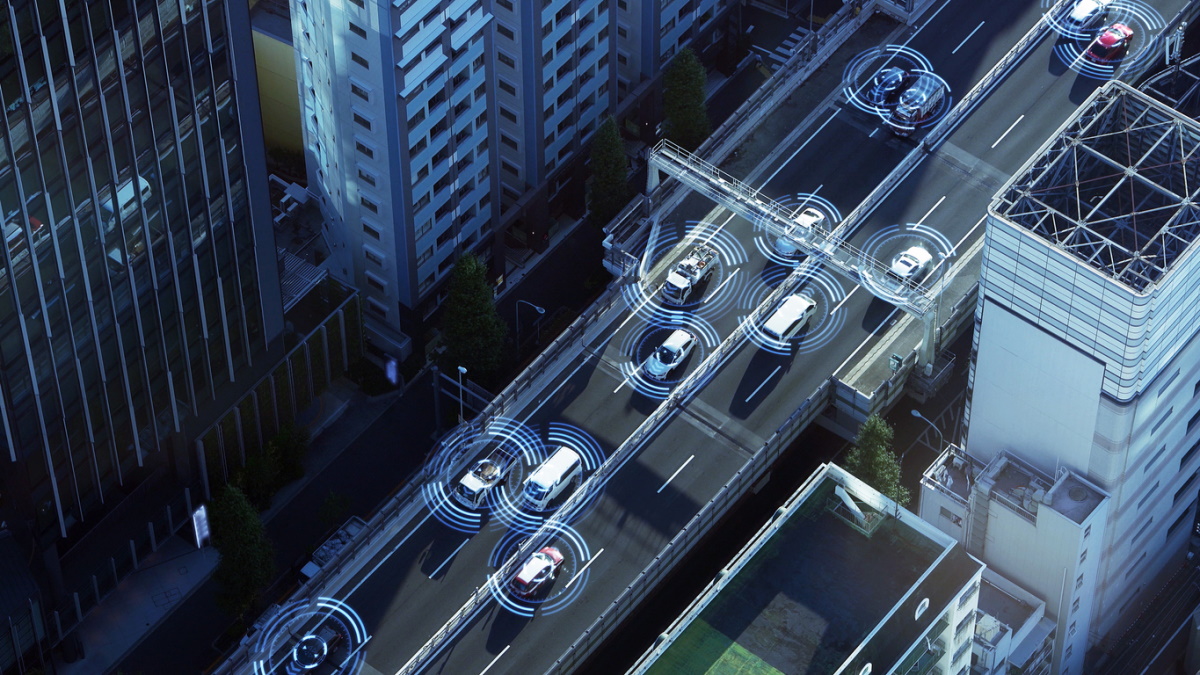

Les chercheurs démontrent comment des « objets fantômes » peuvent forcer les véhicules autonomes à freiner. Source : Des panneaux d’affichage détournés peuvent tromper les voitures autonomes Mot...

Après le discours inaugural de Guillaume Poupard, les Assises de la sécurité ont accueilli Michel Van Den Berghe, directeur général (…) Source : Campus cyber : 2 millions d’euros de financ...

Le projet de campus cyber a profité des Assises de la sécurité pour donner quelques détails concrets sur son fonctionnement. Le lieu ayant été officialisé, les grands principes de gouvernance de ce qu...

Apple’s next-generation iPhones are facing challenges far beyond Samsung, Motorola and Google. Source : The iPhone 12 is supposed to be a blowout upgrade. But COVID-19 could change that – ...

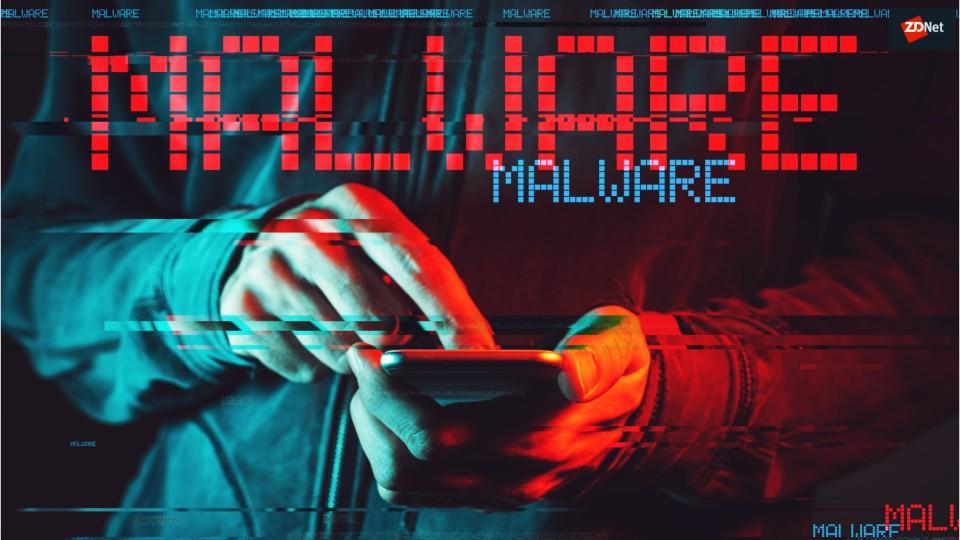

Extorting money from companies and other organizations using sophisticated ransomware has become a highly profitable business model for cybercriminals. This has also led to a shift in focus for some g...

Le Conseil d’Etat reconnaît que les autorités américaines peuvent accéder aux données de santé des Français, mais n’impose pas pour autant la suspension du Health Data Hub. Source : Health...

Près d’une entreprise sur trois interrogée craint que son organisation ne survive pas au cours des deux prochaines années. De quoi alarmer les DSI, les CDO et autres champions de la transformati...

Voici quelques informations et quelques éclairages supplémentaires sur l’attaque qui a infecté Software AG, issus de Christophe Lambert, Directeur Technique Grands Comptes EMEA chez Cohesity, spéciali...

The number of sensors and smart devices connected to the internet is exponentially rising, which are the 5 Major Vulnerabilities for IoT devices. If you take a look at the global market for IoT, you c...

Mauvaise nouvelle pour Microsoft. La CNIL estime que l’annulation du Privacy Shield change radicalement la situation et rend urgent le transfert du Health Data Hub sur des Clouds de droit Européen exc...

À l’occasion d’une nouvelle réunion des Five Eyes, plusieurs gouvernements ont renouvelé leur appel à mettre en place des portes dérobées dans les logiciels de chiffrement. Source : Les Fi...

Microsoft has warned about a new strain of mobile ransomware that takes advantage of incoming call notifications and Android’s Home button to lock the device behind a ransom note. The findings c...

Le nouveau ransomware abuse des notifications d’appel entrant et du bouton Home pour empêcher les utilisateurs d’accéder à leur appareil Android. Source : Microsoft met en garde contre un ...