Le rançongiciel Avaddon, apparu au début du mois de juin 2020, fait l’objet de campagnes d’email massives. Les victimes devront se connecter à un site de paiement si elles veulent retrouve...

Facebook a enfin coincé un pédophile récidiviste qui se cachait sur sa plateforme. Mais pour y parvenir elle a dû participer au développement d’un outil de hacking pour un logiciel tiers, qu&rsq...

Un chercheur français de Evina a découvert une nouvelle famille de logiciels malveillants sur Android, surnommé SpyddenApp, capable de lancer 6 comportements malveillants en simultané. [Lire la suite]...

La grande majorité des outils de visioconférence du marché ne sont pas chiffrés de bout en bout. Qu’est-ce que cela signifie ? Et est-ce préoccupant ? Cela signifie qu’à un moment donné, l’éditeur de ...

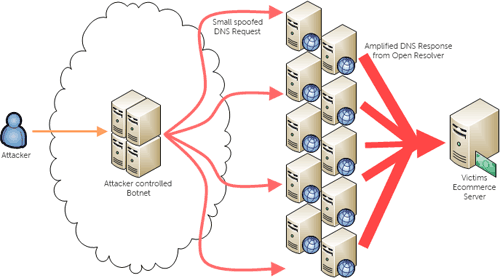

EfficientIP dévoile les résultats de son rapport 2020 sur la menace globale DNS. Publié chaque année, ce rapport mené en collaboration avec la société d’intelligence économique International Data Corp...

Le géant américain espère que cette année permettra aux instances législatives d’instaurer une réglementation encadrant l’usage des technologies de reconnaissance faciale par les forces de...

Nombre d’entreprises vont faire durer le télétravail bien au-delà de la période de confinement. L’occasion de mettre en place une véritable stratégie, des règles et des politiques, après l...

Avec sa fonction SGX (Software Guard eXtensions), Intel pensait sans doute avoir mis à l’abri ses processeurs. Découverte en janvier 2020, la vulnérabilité CacheOut – également connue en t...

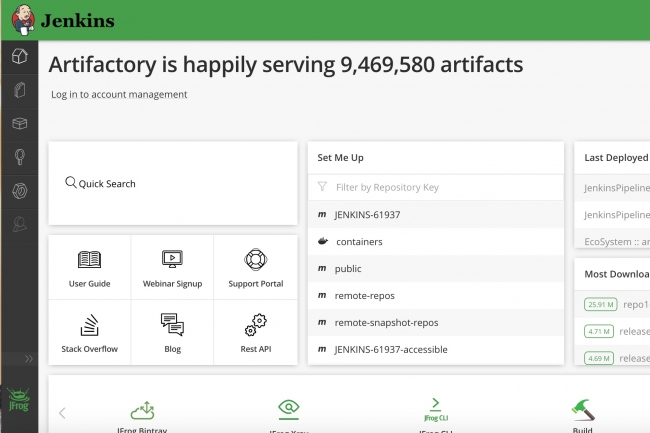

Le 9 juin, les équipes de Jenkins ont informé les utilisateurs du logiciel d’intégration continue que le chargement d’artifacts Le 9 juin, les équipes de Jenkins ont informé les utilisateurs du logici...

Changement priorité cyber Check Point Software Technologies, un des principaux fournisseurs mondiaux de solutions de cybersécurité, a publié, il y a peu, les résultats d’une nouvelle enquête mon...

QRLJacking Hijack Services QRLJacking or Quick Response Code Login Jacking is a simple social engineering attack vector capable of session hijacking affecting all applications that rely on the Login w...

Three Key Pillars of Smart Identity For years, identity and access management (IAM) was that painful necessity that businesses knew they had to spend time and resources on, but it was always done kind...

Unisys Supports Cyber4Healthcare Program to Make Cyberspace More SecureInformation technology company Unisys Corp. will be supporting CyberPeace Institute’s Cyber4Healthcare initiative to ensure hospi...

Yubico, spécialiste des clés de sécurité pour l’authentification matérielle, annonce que Google a ajouté la prise en charge native de WebAuthn sur iOS, accessible aux utilisateurs dès aujourd&rs...

Situé en périphérie de Metz, le data center d’Advanced MedioMatrix allie très hautes qualités environnementale, de continuité de service et de sécurité (certification Tier III). APL a assuré la ...