Quels points contrôler pour sécuriser un annuaire Active Directory ? L’ANSSI apporte des réponses dans le cadre d’une approche par niveaux. Source : Active Directory : les conseils sécurit...

Last month’s major cyber attack against Israel’s water systems was a “synchronized and organized attack” aimed at disrupting key national infrastructure, Israel’s national cyber chief said Thursday. T...

La fuite, bien qu’importante, n’a duré que 5 jours. Les responsables du site indiquent qu’ils n’ont pas relevé d’intrusion malveillante sur le serveur. Heureusement, les ...

Qui est Anchor Panda alias APT14 ? Anchor Panda est un groupe cyber criminel chinois spécialisé dans l’APT. Qu’est-ce qu’une APT ? APT ou Advanced Persistant Threat est un type de cy...

[Enquête Numerama] Le site de discussions et de rencontres BDSM Domi a laissé sans protection les données de 20 000 utilisateurs. Un hacker aurait pu mettre la main sur le détail des préférences sexue...

APT 1, Unité 61398, Shangai Group ou Comment Crew est un groupe cyber criminel mystérieux, actif depuis 2006, attaquant de grandes entreprises et leurs réseaux. Il est soupçonné d’être un groupe...

En 2019, TikTok avait récolté une amende pour l’illégalité de son manque de protection des données personnelles d’enfants. Un an plus tard, les problèmes ne sont toujours pas résolus, d&rs...

“Plus le mot de passe est long et complexe, plus il est difficile de casser le mot de passe.” Potentiellement chaque ordinateur qui est connecté à Internet est compromis. Dès qu’un hacker a accédé à v...

Le Browser hijacker (détournement de navigateur en français) lance un programme malveillant qui modifie les paramètres du navigateur de votre ordinateur et vous redirige sur des sites web que vous n&r...

Un Botnet, également connu sous le nom d’armées de zombies, est un réseau d’ordinateurs infectés par un logiciel malveillant afin qu’ils puissent être contrôlés à distance, les força...

Tout le monde a entendu parler du cheval de Troie. Celui de la légende, où les grecs, à l’initiative d’Ulysse, se cachèrent dans un cheval en bois géant, harnachés d’or, offert aux T...

Gothic Panda, Buckeye ou APT3, de ses noms les plus connus, ou encore, UPS Team et TG-0110, de ses autres noms, est un groupe de cyber espionnage présent de 2007 à 2017. Ce groupe cyber criminel utili...

Zoom renforce ses capacités de sécurité avec l’acquisition de Keybase, une entreprise de gestion de messagerie et d’identité sécurisée. La plateforme compte notamment utiliser la technolog...

Aujourd’hui est la Journée mondiale des mots de passe et, dans une récente interview avec TechRepublic, le directeur de l’exploitation du fournisseur de gestion des mots de passe 1Password...

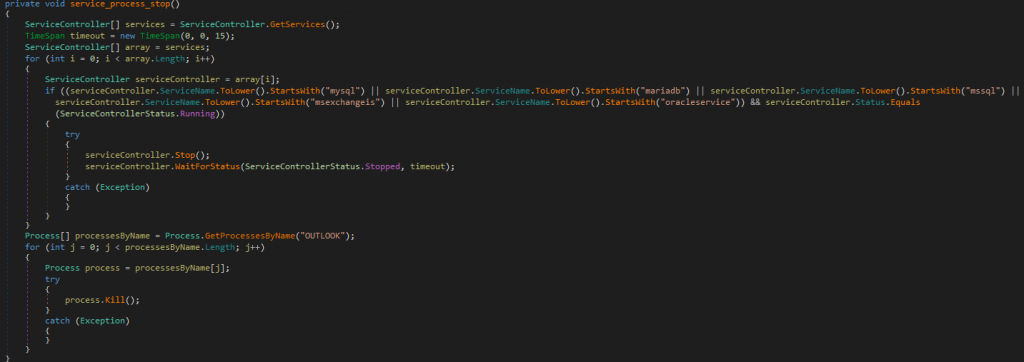

Une nouvelle attaque ciblée a infecté plusieurs organisations à Taiwan avec une nouvelle famille de rançongiciels, que nous avons baptisée ColdLock. Cette attaque est potentiellement destructrice, car...