Le réseau social, anciennement connu sous le nom de Twitter, fait l’objet d’une plainte de la part du ministère de la Justice américain qui soulève de « sérieuses questions » sur ses oblig...

La faille est critique et déjà exploitée par des pirates. Tous les détails ne sont pas encore connus (le temps que les mises à jour soient installées afin d’éviter d’aggraver la situation). WebP est p...

Si son système informatique n’a pas été endommagé, Alptis prévient que la cyberattaque dont il a été victime, a été rendue possible par une « intrusionsur des comptes d’adhérents utilisant un mê...

Il se fait appeler « Dépressif« . Cet hacker inconnu a mis en vente, pour une seule personne, ce qu’il prétend être la base de données des clients de Free, l’un des plus grands fournisseurs d’accès In...

Les cybercriminels ne partent pas en vacances. L’adage s’est une nouvelle fois révélé vrai. L’été a été marqué par une série de crises cyber qui ont encore des répercussions importantes en cette rentr...

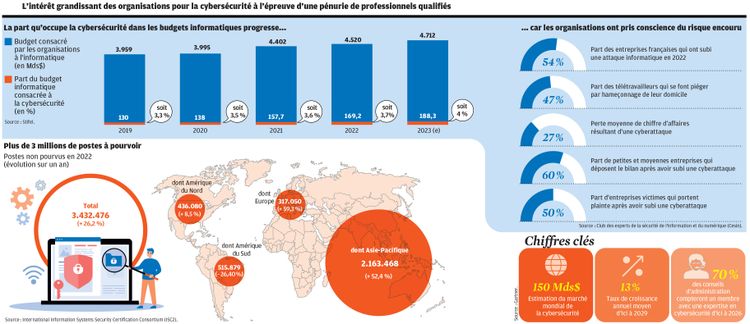

Avec des budgets dédiés en progression et une explosion des attaques depuis la Covid-19, la cybersécurité s’impose enfin comme une nécessité au sein des organisations. La croissance est aussi ti...

es attaques par déni de service distribué (Distributed Denial of Service ou DDoS) constituent une menace pour toute organisation disposant d’un système d’information connecté à Internet. Ce format cou...

Lancement de la 1ère école de cybersécurité à Bordeaux Implantation au coeur de Bordeaux 800 m2 dédiés aux nouvelles technologies 60 étudiants recrutés la première année, 500 à terme Candidatures ou...

Kaspersky a publié ses dernières découvertes concernant le groupe de ransomware connu sous le nom de Cuba : le groupe a récemment déployé des logiciels malveillants qui ont échappé à la détection avan...

Le procureur principal de la Cour pénale internationale (CPI) vient d’indiquer que son bureau enquêterait et poursuivrait désormais tout crime de piratage informatique qui violerait le droit int...

À compter du 1er septembre, l’Agence du numérique des forces de sécurité intérieure (ANFSI) succède au Service des technologies et des systèmes d’information de la sécurité intérieure (ST(SI)²), créé ...

Aux Assises Genre/numérique, qui se tenaient à Lausanne les 7 et 8 septembre, les débats sur la manière d’attirer et de maintenir les femmes dans la tech sont allés bon train. Où sont les femmes...

Selon une nouvelle étude du cabinet Gartner sur l’IA générative, son implémentation suscite de nombreuses inquiétudes en matière de cybersécurité. L’étude aborde également la manière dont les RSSI com...

Le domaine de l’internet des objets (IoT) a connu une grande évolution grâce à des technologies comme le réseau LoRaWAN. Il s’agit d’une technologie utilisée principalement dans la communication sans ...

Emmanuel Marcon voudrait pouvoir bannir les cyberharceleurs sur les réseaux sociaux sans passer par un juge. Cette annonce soulève plusieurs problématiques techniques et légales, notamment au niveau e...