Et de deux, après la vulnérabilité critique baptisée Follina concernant l’outil de diagnostic de Windows, c’est au tour de la fonction Search d’être ciblée. Dans les deux cas, le simple lancement d’un document Word suffit.

Mauvaise semaine pour Microsoft avec la découverte par des chercheurs d’une vulnérabilité critique, nommée Follina et devenue la CVE-2022-30190. Elle s’appuie sur des documents Word malveillant capable d’exécuter des commandes PowerShell via l’outil de diagnostic Microsoft (MSDT). Hier, c’est autour de l’outil de Windows Search d’être utilisé pour ouvrir automatiquement une fenêtre de recherche. Là encore le mode opératoire est similaire avec le simple lancement un document Word.

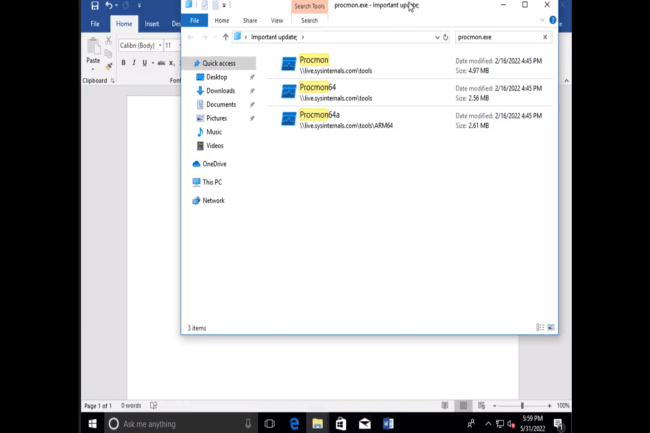

Le problème de sécurité peut être exploité car Windows supporte un gestionnaire de protocole URI appelé « search-ms ». Il donne la capacité aux applications et aux liens HTML et lancer des recherches personnalisées sur un terminal. Nos confrères de Bleepingcomputer donne un exemple avec la boîte à outil Sysinternals vous permet de monter à distance live.sysinternals.com comme partage réseau pour lancer ses utilitaires. Pour effectuer une recherche dans ce partage distant et ne lister que les fichiers correspondant à un nom particulier, l’URI « search-ms » suivante peut être utilisée :

Mots-clés : cybersécurité, sécurité informatique, protection des données, menaces cybernétiques, veille cyber, analyse de vulnérabilités, sécurité des réseaux, cyberattaques, conformité RGPD, NIS2, DORA, PCIDSS, DEVSECOPS, eSANTE, intelligence artificielle, IA en cybersécurité, apprentissage automatique, deep learning, algorithmes de sécurité, détection des anomalies, systèmes intelligents, automatisation de la sécurité, IA pour la prévention des cyberattaques.