Ce résumé d’attaque réalisé par les chercheurs de Check Point Harmony Email explique comment les pirates se servent d’Adobe InDesign, un outil très prisé pour créer des contenus tels que des dépliants...

Le réseau social, anciennement connu sous le nom de Twitter, fait l’objet d’une plainte de la part du ministère de la Justice américain qui soulève de « sérieuses questions » sur ses oblig...

La faille est critique et déjà exploitée par des pirates. Tous les détails ne sont pas encore connus (le temps que les mises à jour soient installées afin d’éviter d’aggraver la situation). WebP est p...

WHEN IT COMES to artificial intelligence, United States senators are looking to the titans of Silicon Valley to fix a Senate problem—a problem today’s political class perpetuates daily with their incr...

BUILDING HIS OWN large language model (LLM) is out of the realm of possibility for startup founders like Zhang Haiwei. He’d need hundreds of millions of dollars, and he’d be competing with China’s int...

Imagine typing « dramatic intro music » and hearing a soaring symphony or writing « creepy footsteps » and getting high-quality sound effects. That’s the promise of Stable Audio, a text-to-audio...

Si son système informatique n’a pas été endommagé, Alptis prévient que la cyberattaque dont il a été victime, a été rendue possible par une « intrusionsur des comptes d’adhérents utilisant un mê...

Il se fait appeler « Dépressif« . Cet hacker inconnu a mis en vente, pour une seule personne, ce qu’il prétend être la base de données des clients de Free, l’un des plus grands fournisseurs d’accès In...

Les cybercriminels ne partent pas en vacances. L’adage s’est une nouvelle fois révélé vrai. L’été a été marqué par une série de crises cyber qui ont encore des répercussions importantes en cette rentr...

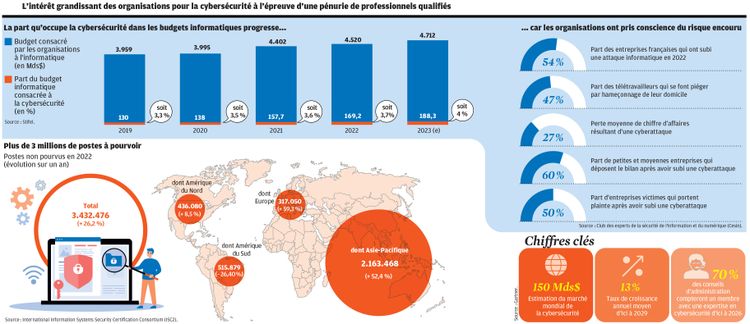

Avec des budgets dédiés en progression et une explosion des attaques depuis la Covid-19, la cybersécurité s’impose enfin comme une nécessité au sein des organisations. La croissance est aussi ti...

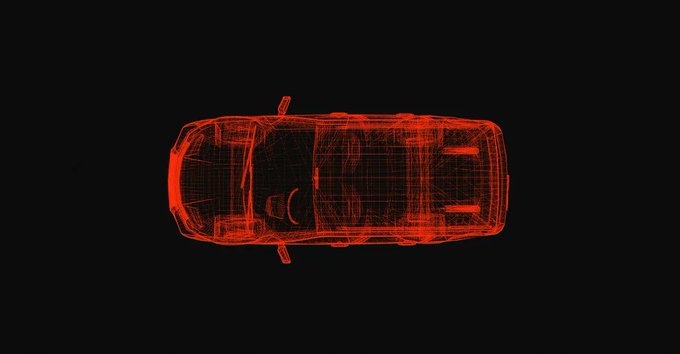

When a group of German hackers breached a Tesla, they weren’t out to remotely seize control of the car. They weren’t trying to access the owner’s WiFi passwords, nor did they want a way to steal credi...

Wondering why you’re seeing videos of a national news anchor promoting a cannabis company on YouTube? Or why tech billionaire Elon Musk is being featured in an ad promoting an investment opportu...

Artificial intelligence is the future. At least according to Coca-Cola. The soft drink giant today launched a limited edition soda created using AI technology. Coca-Cola Y3000 is billed as “the first ...

Artificial intelligence systems in health care must be trained on the data of lived experience to prevent bias and disparities Several years ago, I attended an international health care conference, ea...

es attaques par déni de service distribué (Distributed Denial of Service ou DDoS) constituent une menace pour toute organisation disposant d’un système d’information connecté à Internet. Ce format cou...