L’enregistrement de frappe ou Keylogger consiste à surveiller toutes les frappes effectuées sur un clavier d’ordinateur, souvent sans la permission de l’utilisateur ou à son insu. Un...

Tellement courantes, les fuites d’informations personnelles d’internautes n’étonnent plus grand monde quand elles se produisent. Mais celle-ci a tout de même de quoi faire sourire. D...

Le recours massif aux technologies d’accès distants tels que les VPN, pendant la crise sanitaire, nécessite un encadrement strict et l’application de mesures de sécurité pour faire face au développeme...

Les attaques DDoS sont l’une des formes les plus grossières de cyberattaques, mais elles sont aussi l’une des plus puissantes et peuvent être difficiles à arrêter. Apprenez à identifier et...

La veille en entreprise existe très probablement sous une forme ou une autre depuis l’aube de l’humanité. Dès le moment où plusieurs personnes exerçant le même métier coexistent dans un mê...

Définition Le SCAM, parfois appelé fraude 419 ou arnaque nigériane, est une variante du SPAM. Il prend généralement la forme d’un email dont l’objectif est d’abuser de la confiance du destinataire pou...

The transformative power of technology cannot be denied. From the printing press to the internet, every new innovation brings about a world of possibilities. But with the good news come challenges, an...

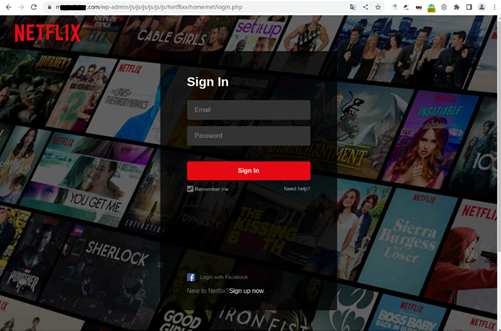

Les cybercriminels prennent désormais pour cible divers sites web dépourvus de protection fiable, pour trouver des moyens plus faciles et plus efficaces de diffuser des pages d’hameçonnage. Le manque ...

Google a annoncé son intention d’ajouter une nouvelle fonctionnalité dans la prochaine version de son navigateur Web Chrome pour alerter les utilisateurs lorsqu’une extension qu’ils ont installée a ét...

Selon le cabinet Asterès, il y aurait eu 385 000 cyberattaques réussies contre des organisations publiques et privées en France en 2022, pour un coût global de 2 milliards d’euros. Les entreprises doi...

Chaque année, la période estivale est l’occasion pour les cybercriminels de déployer toute leur ingéniosité afin de piéger les vacanciers. Cet été n’a pas fait exception avec de nombreux cas d’escroqu...

L’Intelligence Artificielle (IA) s’est développée de façon exponentielle ces dernières années, comme a pu le montrer l’émergence de plateformes telles que ChatGPT. Les entreprises ont d’ailleurs bien ...

Qu’il s’agisse d’installations modestes au sein de petites et moyennes entreprises ou de gigantesques centres de données gérés par des géants tels qu’Amazon, Google, ou Microsoft, les Data Centers jou...

Demandes de rançons, données médicales divulguées, vol d’identités… Il y a en moyenne une cyberattaque par semaine contre un établissement de santé. Franceinfo a assisté à une simulation e...

Exclusif – Le secteur du jeu vidéo a été le théâtre de multiples piratages. Le cas récent d’Its Games affecte également l’univers des casinos en ligne. Il y a quelques jours, un pirate informatique a ...