Ryuk est une version du ransomware attribuée au groupe de pirates WIZARD SPIDER qui a compromis des gouvernements, des universités, des établissements de santé, des entreprises manufacturières et des organisations technologiques. En 2019, Ryuk a connu la plus forte demande de rançon, avec 12,5 millions USD, et a probablement récolté un total de 150 millions USD jusqu’à fin 2020.

Ryuk, à prononcer ri-yuk, est une famille de ransomware qui a fait sa première apparition entre le milieu et la fin de l’année 2018. En décembre 2018, le New York Times a indiqué que Tribune Publishing avait été infecté par Ryuk, ce qui avait perturbé l’impression à San Diego et en Floride. Le New York Times et le Wall Street Journal partageaient un site d’impression à Los Angeles. Ils ont également été affectés par l’attaque, qui a causé des problèmes de distribution pour les éditions des journaux du samedi.

Variante de l’ancien ransomware Hermes, Ryuk arrive en tête de la liste des attaques de ransomware les plus dangereuses. Dans le rapport mondial sur les menaces CrowdStrike 2020, Ryuk représente trois des 10 plus grandes demandes de rançon de l’année : 5,3 millions USD, 9,9 millions USD et 12,5 millions USD. Ryuk a réussi à attaquer des industries et sociétés du monde entier. Les pirates désignent la pratique de ciblage des grandes sociétés par le nom de « big game hunting » (BGH).

Fait intéressant, cette famille de ransomware porte un nom japonais issu de l’anime Death Note. Son nom signifie « cadeau de Dieu », un choix étrange pour un ransomware, étant donné que les cibles perdent des données ou de l’argent. Mais du point de vue du pirate, il peut être considéré comme un cadeau de Dieu.

On pense qu’un groupe de cybercriminels russe nommé WIZARD SPIDER exploite le ransomware Ryuk. UNC1878, un acteur malveillant d’Europe de l’Est, est à l’origine d’attaques spécifiques aux soins de santé. Le déploiement de ce ransomware n’est pas direct ; les pirates commencent par télécharger d’autres malwares sur un ordinateur.

Lorsque Ryuk infecte un système, il commence par arrêter 180 services et 40 processus. Ces services et processus pourraient empêcher le bon fonctionnement de Ryuk, ou sont nécessaires pour faciliter l’attaque.

Le chiffrement peut alors avoir lieu. Ryuk chiffre des fichiers comme des photos, des vidéos, des bases de données et des documents, toutes les données importantes pour vous, à l’aide d’un chiffrement AES-256. Les clés de chiffrement symétrique sont ensuite chiffrées à l’aide du RSA-4096 asymétrique.

Ryuk peut chiffrer à distance, y compris des partages administratifs distants. De plus, il peut exécuter la fonction Wake-On-Lan et sortir les ordinateurs de veille pour les chiffrer. Ces fonctionnalités participent à l’efficacité et à la portée de son chiffrement et des dommages qu’il peut causer.

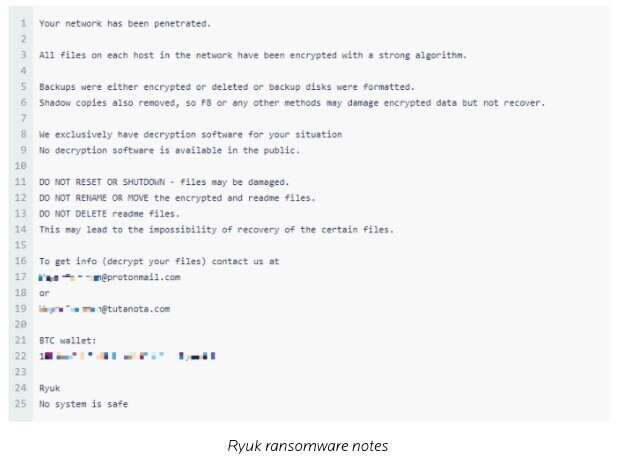

Les pirates laissent des notes aléatoires dans le système, comme RyukReadMe.txt et UNIQUE_ID_DO_NOT_REMOVE.txt, comportant du texte semblable à celui présenté dans la capture d’écran suivante.