L’espionnage représente une menace sérieuse pour les pays et les entreprises. Les hackers ne cessent de trouver de nouveaux outils pour contrôler les systèmes d’information à travers le monde. Récemme...

Par-delà les cyberattaques de désinformation, il est évident que la gouvernance russe ne va pas rester inactive sur le terrain de la contre-offensive liée aux sanctions qui la menacent. Nonobstant les...

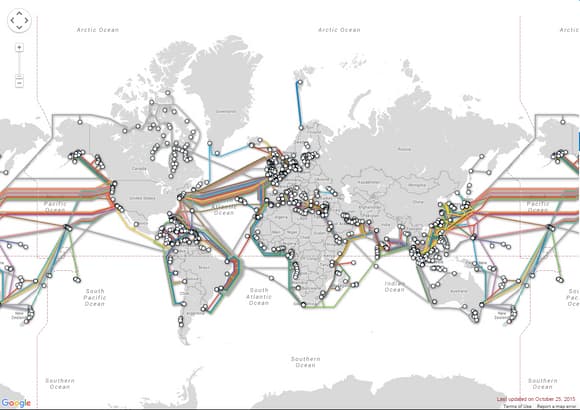

Une menace plane sur les câbles sous-marins qui relient les continents à Internet. Une coupure provoquerait un blackout. Ce scenario cauchemardesque est envisagé par les forces armées. Après 7 jours d...

Sur internet, les arnaques sont légion. Paypal, La Poste, Chronopost, le Compte personnel de formation (CPF), les impôts… En ce moment, de nombreuses tentatives de phishing et d’escroquerie circulent ...

Union européenne a décidé de déployer pour la première fois son équipe cyber d’intervention rapide (Cyber Rapid Response Team ou CRRT) en Ukraine. Sur fond de montée des tensions avec la Russie,...

Pyongyang épicentre des hacks crypto – Le marché des cryptomonnaies a atteint les 3 000 milliards de dollars lors du pic enregistré en novembre dernier. Face à ces montants mirobolants, de nombreux ha...

Pirater Gmail facilement Pirater Gmail en quelques minutes Un piratage très recherché Le piratage de Gmail ou de Google est le deuxième piratage le plus recherché sur internet après celui de Facebook....

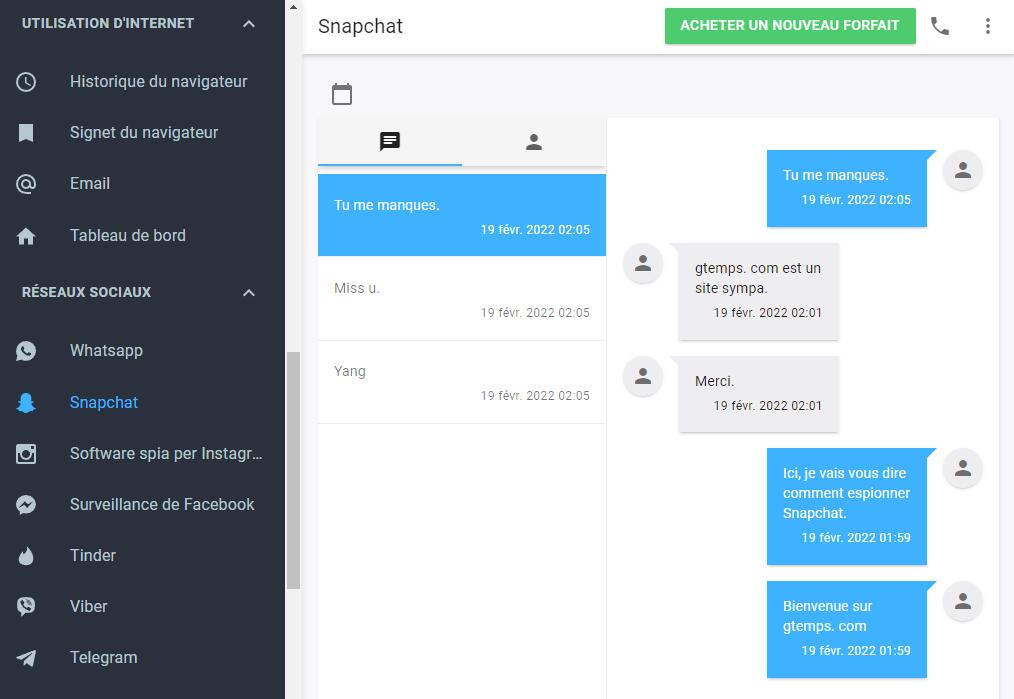

Vous vous êtes déjà demandé comment pirater un Compte Snapchat Snapchats de quelqu’un, ou comment parcourir son historique Snapchat ? C’est une question qu’on pose souvent – et je vais donc vous expli...

Le cheval de Troie CryptoShuffler fait de son mieux pour ne pas être remarqué et vole des Bitcoin discrètement. Imaginez qu’un beau jour, vous décidiez d’utiliser BItcoin pour payer, par exemple, une ...

Dans le domaine de la sécurité, la réputation de Drupal n’est plus à faire. Interrogé sur les raisons de cette réputation, il est souvent indiqué que Drupal est sécurisé by design, c’est à...

Certains symptômes sur votre messagerie orange.fr vous laissent penser que vous êtes victime d’un pirate. Nous vous invitons à effectuer quelques vérifications, avant de conclure au piratage de ...

Notre plateforme et les informations de nos utilisateurs sont en sécurité, mais il peut arriver qu’une violation sur d’autres services permette à quelqu’un d’accéder à votre co...

Depuis l’arrivée des smartphones, l’espionnage s’est véritablement démocratisé. Il est désormais très facile de trouver un logiciel d’espionnage. Mais comme pour tout logiciel ou application, on peut ...

C’est une distribution basée sur Ubuntu LTS 12.04 et configuré pour ressembler à Windows. Dans le but que les personnes qui entrent dans notre cyber ne se sentent pas comme des rats de laboratoi...

Les données personnelles des salariés de la compagnie aérienne Transavia, filiale du groupe Air France-KLM, ont été dérobées lors d’une cyberattaque. Elles étaient stockées sur un serveur mal sé...