On Friday, September 18, the US Cybersecurity and Infrastructure Security Agency ( CISA ) ordered all federal agencies to patch a critical privilege escalation flaw that affects Windows servers and co...

Un amendement de la loi sur les technologies de l’information vise à rendre illégale l’utilisation de protocoles de chiffrement qui masquent totalement la destination du trafic tel que TLS...

Facebook a déclaré à la Haute Cour d’Irlande ne pas pouvoir faire fonctionner ses services en Europe si les régulateurs gèlent son mécanisme de transfert de données des utilisateurs européens du...

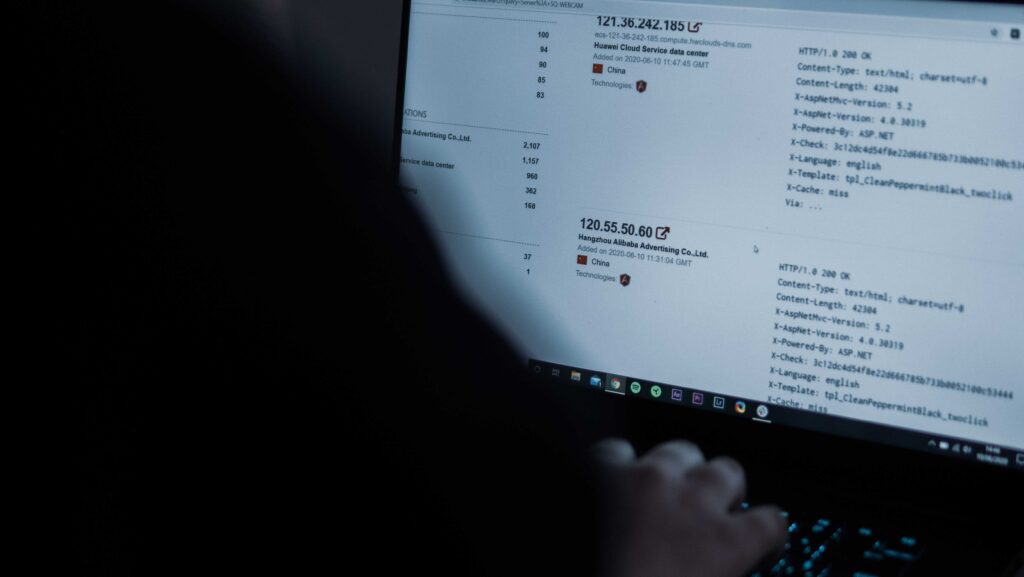

September 17, 2020 Chinese Nationals Charged With Hacking Attacks “The United States government is starting to turn the tide on Chinese intrusion operations on Western companies and targets. » U.S. au...

I t’s not every day that one gets to meet an influential person from the world of cybersecurity. CISO MAG caught up with Yotam Gutman, Marketing Director at SentinelOne . He once served as Lt. Command...

A viral article in the Russian newspaper Kommersant claimed that a user on a Russian hacker forum had acquired the personal information of 7.6 million voters in Michigan and other voters in several ot...

Spécialisé dans la diffusion illégale de films et séries, souvent avant même leur sortie officielle, le groupe Sparks a vu deux de ses membres arrêtés. Source : Piratage : deux membres du groupe Spark...

Quel sera l’impact de la pandémie liée au Covid-19 sur les métiers IT en Europe ? Comment évolueront les compétences (…) Source : Covid-19 : Un coup d’accélérateur à la numérisation des em...

Comment les gendarmes ont infiltré un gigantesque réseau de téléphones cryptés CRIMINALITE Les enquêteurs de la gendarmerie ont réussi à analyser les messages cryptés que s’échangeaient des organisati...

Depuis le lancement du service gouvernemental il y a deux mois, les signalements ont été nombreux, permettant déviter des milliers d’arnaques. Plus d’un million de messages ont été reporté...

Vous pensiez que si une fuite de données ne durait qu’une semaine, il y avait peu de chance pour que des cybercriminels mettent la main dessus ? Ce test de Comparitech suggère le contraire. Sour...

Un chercheur français de Evina a découvert une nouvelle famille de logiciels malveillants sur Android, surnommé SpyddenApp, capable de lancer 6 comportements malveillants en simultané. [Lire la suite]...

Yubico, spécialiste des clés de sécurité pour l’authentification matérielle, annonce que Google a ajouté la prise en charge native de WebAuthn sur iOS, accessible aux utilisateurs dès aujourd&rs...

La firme de Cupertino publie un kit d’outils open source afin d’aider les développeurs d’applications de gestion de mots de passe à améliorer la sécurité des utilisateurs. Source : A...

Les chercheurs de Kaspersky ont constaté que le nombre d’applications capables de bombarder les utilisateurs de publicités indésirables augmente sur les marchés officiels. Trois nouvelles applic...