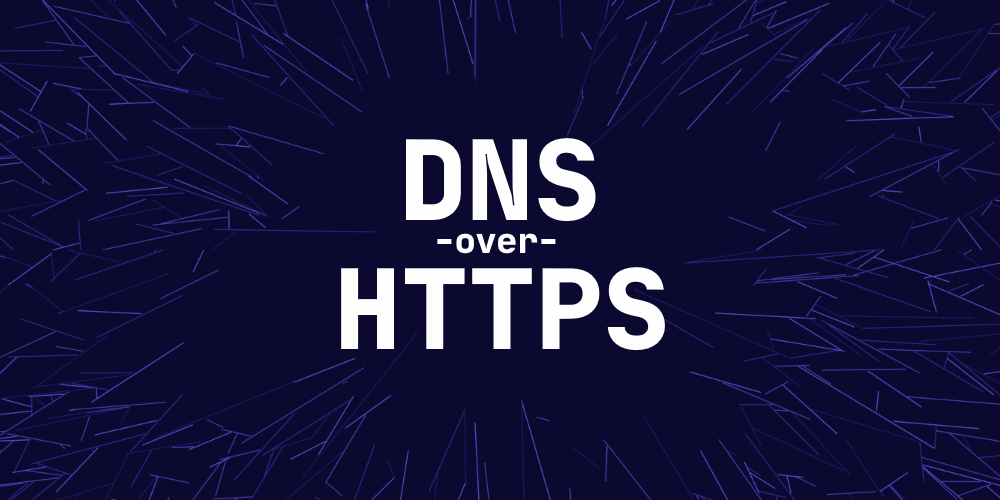

Un amendement de la loi sur les technologies de l’information vise à rendre illégale l’utilisation de protocoles de chiffrement qui masquent totalement la destination du trafic tel que TLS...

Facebook a déclaré à la Haute Cour d’Irlande ne pas pouvoir faire fonctionner ses services en Europe si les régulateurs gèlent son mécanisme de transfert de données des utilisateurs européens du...

A relatively new player in the threat arena, the Mozi botnet, has spiked among Internet of things (IoT) devices, IBM X-Force has discovered. This malware has been active since late 2019 and has code o...

Type: Podcasts You cannot afford not to prepare for threat actors ready to steal your data and hold it for ransom Join Secureworks’ Director of Intelligence, Mike McLellan, as he shows you why ransomw...

September 17, 2020 Chinese Nationals Charged With Hacking Attacks “The United States government is starting to turn the tide on Chinese intrusion operations on Western companies and targets. » U.S. au...

.- State-sponsored hackers targeted Vatican computer networks just weeks before the provisional agreement between China and the Holy See is due to be renewed, according to a report released Tuesday. T...

Après avoir définitivement abandonné les technologies de reconnaissance faciale, craignant des violations des droits de l’Homme et la surveillance de masse, IBM tente de convaincre les autorités...

Despite the COVID-19 pandemic, cybersecurity mergers and acquisitions this year are on pace with 2019, although it seems there is less appetite to spend big. The ten largest deals in 2019 totaled over...

The biggest security trend for 2020 has been the increase of COVID-19-related phishing and other attacks targeting remote workers. New York City , for example, has gone from having to protect 80,000 e...

I t’s not every day that one gets to meet an influential person from the world of cybersecurity. CISO MAG caught up with Yotam Gutman, Marketing Director at SentinelOne . He once served as Lt. Command...

MIAMI-DADE COUNTY, Fla. – A 16-year-old student was arrested early Thursday morning in connection with the cyberattacks against Miami-Dade County Public Schools, school officials confirmed. District s...

La prise en charge du protocole de DNS sécurisé est intégrée dans Chrome 85, sorti la semaine dernière, et sera lentement déployée pour tous les utilisateurs d’Android dans les semaines à venir....

More details have emerged on a malware sample that uses Google DNS over HTTPS to retrieve the stage 2 malicious payload. […] Source : Attackers abuse Google DNS over HTTPS to download malware Go...

A viral article in the Russian newspaper Kommersant claimed that a user on a Russian hacker forum had acquired the personal information of 7.6 million voters in Michigan and other voters in several ot...

After a compromise, the first thing investigators will do is review the log files. The default logging on Windows machines, however, does not capture enough information to identify forensic artifacts....