Les escrocs s’attaquent aux utilisateurs des médias sociaux pour les offres à l’approche de la fête des pères et d’autres occasions de cadeaux, attirant le public avec des «offres ex...

Plutôt que d’analyser les signatures des malwares, les deux géants américains prévoient d’analyser leurs projections en image. Ils profiteraient ainsi de la capacité de structuration des m...

GoDaddy a récemment informé une partie de ses 19 millions de clients qu’un pirate avait pu accéder à leurs comptes SSH, et qu’il était probable qu’il ait pu visualiser et exfiltrer d...

Check Point® Software Technologies Ltd. a publié son tout dernier indice Check Point des menaces pour avril 2020, via Check Point Research, son équipe dédiée d’intelligence sur les menaces. Les ...

Zoom renforce ses capacités de sécurité avec l’acquisition de Keybase, une entreprise de gestion de messagerie et d’identité sécurisée. La plateforme compte notamment utiliser la technolog...

Les vulnérabilités de Thunderbolt peuvent permettre à un attaquant ayant un accès physique de voler des données, même si elles sont chiffrées. Tous les ordinateurs équipés de Thunderbolt sont vulnérab...

Les attaques massives par déni de service, impliquant un volume de trafic très important, représentent une menace pour les services Internet, du site vitrine à celui de e-commerce. Les effets de c...

Have you ever been around someone who is just better at something than you are? Like when you were in school and there was this person who was effortless at doing things correctly? They had great stud...

WASHINGTON: The entire US government — not just the Pentagon — needs to wake up to the intertwined threats of cyber warfare and political subversion , Army and National Security Agency officials say. ...

“This is the most extensive operation we have ever reported by a Chinese APT group,” the cyber researchers at Check Point told me, warning just how “targeted and sophisticated” this five-year campaign...

Aujourd’hui est la Journée mondiale des mots de passe et, dans une récente interview avec TechRepublic, le directeur de l’exploitation du fournisseur de gestion des mots de passe 1Password...

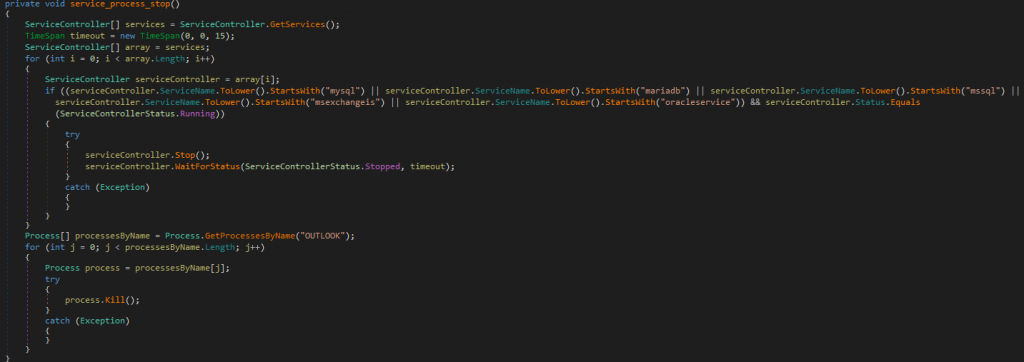

Une nouvelle attaque ciblée a infecté plusieurs organisations à Taiwan avec une nouvelle famille de rançongiciels, que nous avons baptisée ColdLock. Cette attaque est potentiellement destructrice, car...

Les agences gouvernementales britanniques et américains ont publié un avertissement commun : des hackers commandités par des États s’en prennent aux organismes de santé à la recherche de toute i...

La plateforme d’apprentissage en ligne Unacademy, basée en Inde, a subi une violation de données qui a révélé des détails sur 22 millions d’utilisateurs, a révélé la société de cybersécuri...

Le numérique a révolutionné le monde de l’information, mais sans compter sur les virus et malwares qui viennent saboter les transferts des données. Dans le mailing, il s’agit principalement de spams, ...