QRLJacking Hijack Services QRLJacking or Quick Response Code Login Jacking is a simple social engineering attack vector capable of session hijacking affecting all applications that rely on the Login w...

Three Key Pillars of Smart Identity For years, identity and access management (IAM) was that painful necessity that businesses knew they had to spend time and resources on, but it was always done kind...

Unisys Supports Cyber4Healthcare Program to Make Cyberspace More SecureInformation technology company Unisys Corp. will be supporting CyberPeace Institute’s Cyber4Healthcare initiative to ensure hospi...

Yubico, spécialiste des clés de sécurité pour l’authentification matérielle, annonce que Google a ajouté la prise en charge native de WebAuthn sur iOS, accessible aux utilisateurs dès aujourd&rs...

Situé en périphérie de Metz, le data center d’Advanced MedioMatrix allie très hautes qualités environnementale, de continuité de service et de sécurité (certification Tier III). APL a assuré la ...

Le Pentagone a récemment conclu un contrat de 45 millions de dollars avec la start-up ForAllSecure. Après s’être distinguée en 2016 en remportant la finale du Cyber Grand Challenge organisé par ...

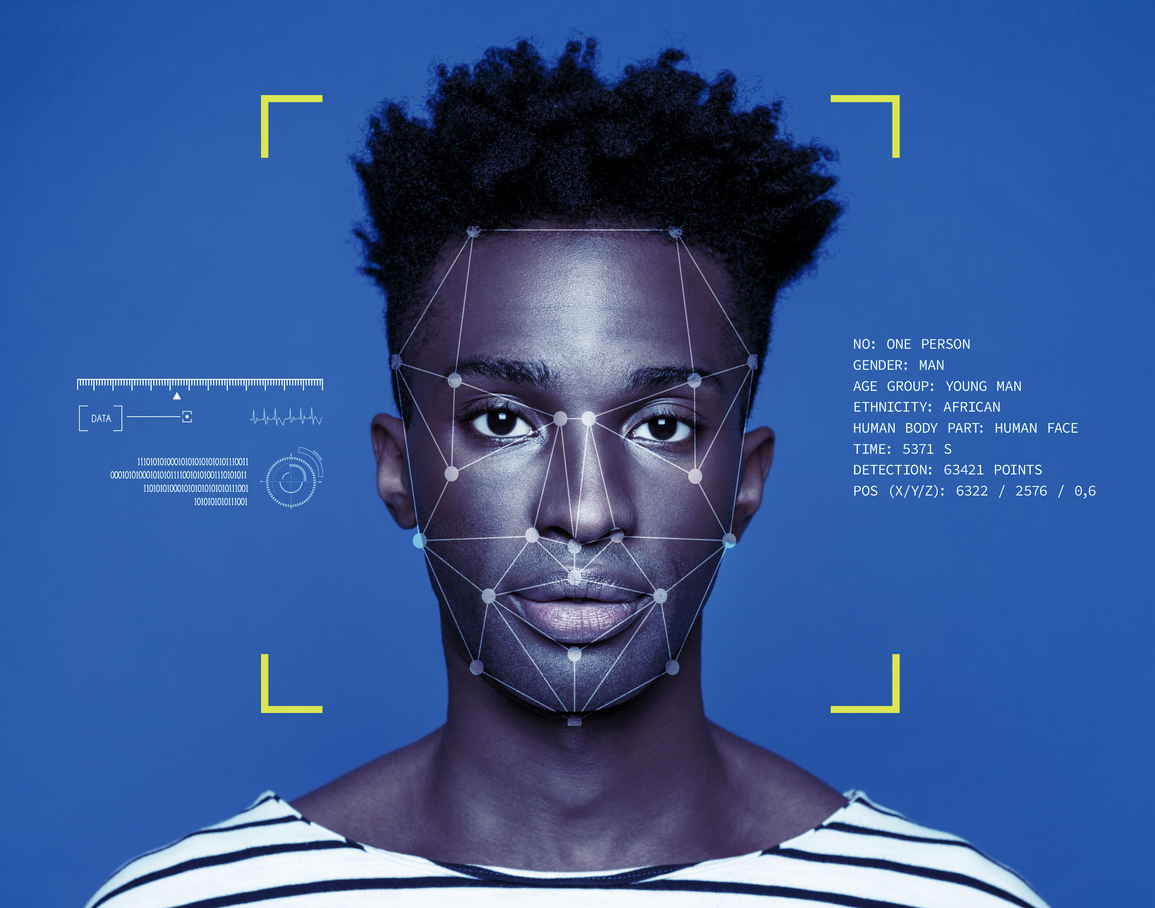

L’entreprise américaine préfère abandonner cette technologie, craignant surtout qu’elle soit utilisée à des fins de discrimination raciale. En d’autres termes, IBM a annoncé qu&rsquo...

Les opérateurs de ransomware Maze et Ragnar s’unissent pour le meilleur du pire ! En d’autres termes, ils ont décidé de s’unir pour renforcer leurs actions malveillantes de chantage ...

As cloud adoption hits another growth spurt, companies are discovering the power of mixing and matching cloud services into solutions that address almost any business need Source : The state of cloud ...

With the general election less than 150 days away, there are rising concerns that the push for remote voting prompted by the pandemic could open new opportunities to hack the vote — for President Vlad...

phishing veille cyber 450 € de remboursement par l’Assurance maladie ?Attention à cette campagne d’hameçonnage qui vise à aspirer vos données personnelles et vos informations de carte bleue. Sou...

Afin d’améliorer ses actions pour préserver les orangs-outans et leur habitat, WWF-Indonésie s’est tourné vers AWS et ses services de machine learning. WWF-Indonésie s’est donné pour...

La firme de Cupertino publie un kit d’outils open source afin d’aider les développeurs d’applications de gestion de mots de passe à améliorer la sécurité des utilisateurs. Source : A...

Dans un communiqué diffusé jeudi, la CNIL fait savoir qu’elle prévoit des contrôles portant sur les outils mis en œuvre dans le cadre de la lutte contre l’épidémie de Covid-19. Les fichiers SI-DEP et ...

Le monde de la cybercriminalité est un univers très organisé et très professionnel. Les experts en cybersécurité de Kaspersky constatent d’ailleurs que cet univers est structuré comme un vaste é...