Par Philippe Schmitt, Avocat. La mutation que connaît le NFT avec le métaverse offre des perspectives aux juristes pour la gouvernance de ces communautés et l’encadrement des techniques de gamificatio...

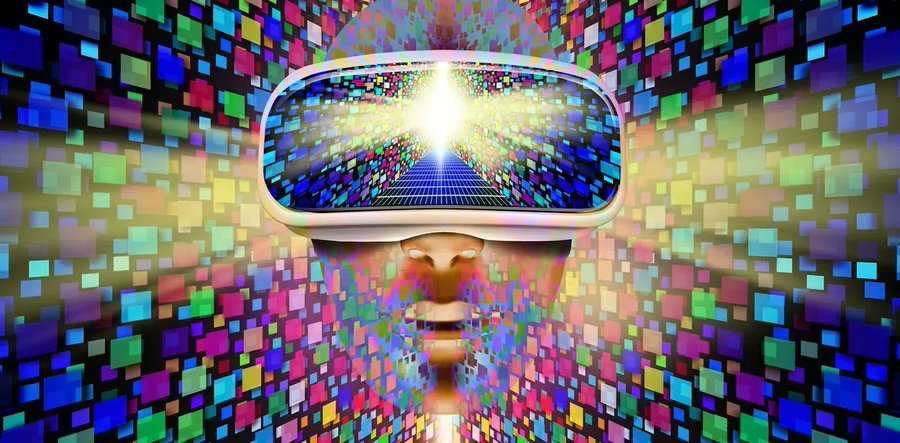

À l’heure où LVMH présente son ambassadrice virtuelle, et où un sac à main peut se vendre plus cher dans le metaverse que dans la réalité, une question se pose : quels sont les intérêts des marques de...

Le procureur général du District de Columbia l’accuse d’avoir participé directement à la décision ayant permis ensuite cette violation de données à caractère personnel dans le cadre de ce scandale. Il...

Depuis le début de son invasion de l’Ukraine, il y a trois mois, la Russie est la cible de nombreuses représailles numériques, qui ont fait redescendre de son piédestal ce pays réputé en matière de cy...

La numérisation de l’économie et de la société ouvre la porte à de nouvelles formes de criminalité. Pour y répondre, l’UE vient de renforcer ses règles de cybersécurité, le 13 mai 2022. Une organisati...

Sécurité : Est-ce la fin de Conti ? Si le site du groupe de ransomware est toujours actif et que l’attention médiatique est à son comble, AdvIntel pense qu’il s’agit d’une diversion et le ...

Les attaques contre les réseaux informatiques des organisations françaises sont en hausse. Pour y faire face, il faudrait développer des géants de la cybersécurité. Un défi pour la France et l’Europe....

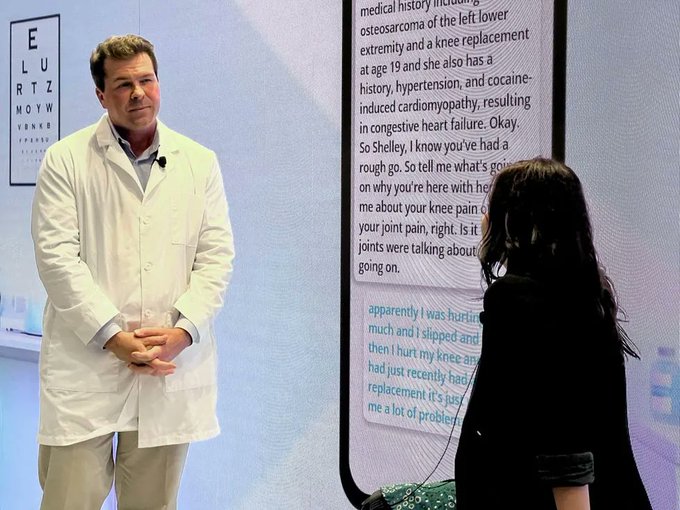

“I told my psychiatrist that everyone hates me. He said I was being ridiculous — everyone hasn’t met me yet.” ― Rodney Dangerfield YOU KNOW THE STEREOTYPE FOR TALK THERAPY: A coach with a patient supi...

The bank sector are blooming under technology nowadays. Banking Technology’s Trends for 2022 https://www.cioreview.com/news/banking-technology%E2%80%99s-trends-for-2022-nid-35426-cid-23.html Mots-clés...

Machine learning relies on data to make predictions. Data is just information, and information can be stored in almost any medium and be called a “dataset.” Datasets are great sources of information, ...

Hackers are using deepfake technology incorporating Musk and others to push a new scam by way of ‘BitVex’ cryptocurrency trading platform, said researchers at BleepingComputer. BitVex is the end desti...

You’ve likely heard recently how the metaverse will usher in a new era of digital connectivity, virtual reality (VR) experiences and e-commerce. Tech companies are betting big on it: Microsoft’s massi...

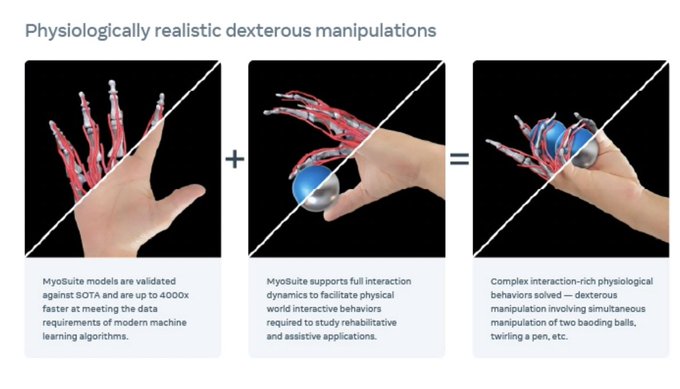

We have developed a new embodied AI platform, called MyoSuite, that applies machine learning (ML) to biomechanical control problems by unifying motor and neural intelligence. – The musculoskeletal mo...

Rather than letting players port weapons or powers between games, non-fungible tokens will more likely serve as building blocks for new games and virtual worlds. This piece is part of CoinDesk’s...

En quelques années, Doctolib est devenu un acteur phare du système de santé avec 50 millions d’utilisateurs en France. Mais contrairement à ce que l’entreprise a longtemps affirmé, nos données personn...