« Il faudra trouver des moyens pour assurer la sécurité sans la reconnaissance faciale », a expliqué Cédric O à la mission d’information sur la reconnaissance faciale, rapporte Public Sénat. Le gouver...

Espionnez un téléphone gratuitement et suivez les activités de vos enfants, de votre conjoint ou de vos employés grâce au logiciel Spyfer. Disponible sous iOS et Android, Spyfer garantit la sécurisati...

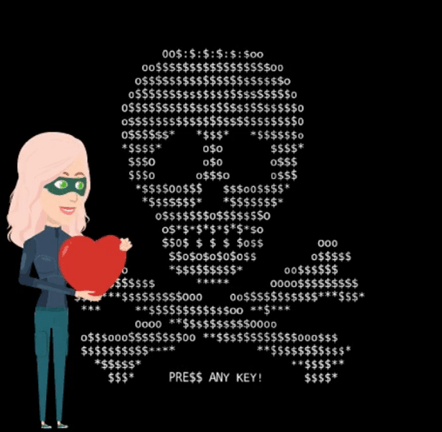

Qu’est-ce que le virus Locky ? Le virus Lockey est ce qu’on appelle un ransomware, c’est-à-dire un virus qui verrouille et CHIFFRE les fichiers de ses victimes en demandant une rançon en échange. En e...

Les objets connectés de santé (IoMT) ont investi le secteur de la santé. Leur mise en oeuvre suppose toutefois de relever certains défis technologique à commencer par la sécurité des données. La forte...

Introduction aux rançongiciels et ransomwares Le but est du ransomware est de prendre en otage vos documents, pour cela, il chiffre vos documents. Les auteurs tentent qu’aucune solution de récupératio...

Le skimming, que l’on peut traduire par « écrémage » consiste à pirater les cartes bancaires, à l’aide d’un lecteur spécifique, notamment depuis un commerce de proximité ou un distributeur de bi...

Comment savoir que l’on a été piraté ? Comment protéger ses données en amont ? On a posé la question à plusieurs experts en cybersécurité. Avec en moyenne 18 comptes sur les plateformes en lignes, les...

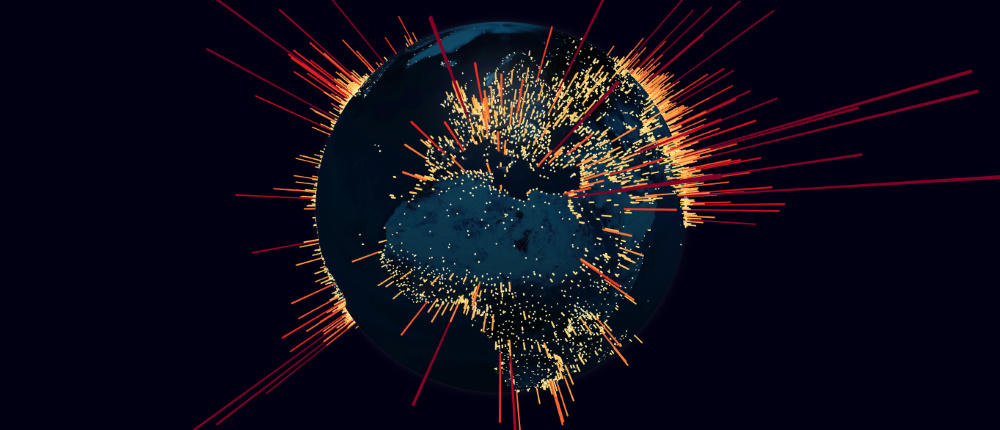

Devant la multiplication des attaques menées à partir d’internet, les États se sont progressivement dotés de nouveaux moyens technologiques et institutionnels pour se protéger contre cette nouvelle me...

La Commission nationale de l’informatique et des libertés est l’autorité administrative indépendante en charge de la protection des données personnelles en France. En tant que régulateur, elle v...

Un pirate informatique, tenancier d’un blackmarket, explique comment piéger les internautes en appelant les victimes. Dans les nombreuses investigations que je peux faire concernant la lutte contre le...

Avec la croissance exponentielle du volume des données sur le Web, les attaques par déni de service distribuées (DDoS) sont de plus en plus fréquentes. Une attaque DDoS vise à rendre un serveur, un se...

Cibles des cybercriminels, les établissements hospitaliers ont essuyé de sérieux dommages ces derniers mois, en raison principalement de rançongiciels virulents. Comment réagir ? Quelles solutions met...

Ransomware Definition Ransomware is a type of malicious software cybercriminals use to block you from accessing your own data. The digital extortionists encrypt the files on your system and add extens...

« Accéder à des données qui ne nous sont pas destinées par la simple modification d’un bout d’URL ? Oui, c’est possible si l’API qui assure leur transit n’a pas respecté ...

Le terme de phishing — ou hameçonnage — n’est pas nouveau pour qui s’intéresse un peu à la sécurité des systèmes d’information. Dans un billet du blog de GlobalSign, nous évoquions déjà les trésors d’...