Apple has released security updates to fix a zero-day vulnerability exploited in the wild by attackers to hack into iPhones and Macs running older iOS and macOS versions. The zero-day patched today (t...

Is Python good for learning finance and working in the financial world? The answer is not only a resounding YES, but yes for nine very good reasons. This article gets into the details behind why Pytho...

Artificial intelligence (AI) cannot be the inventor of new patents, the UK Court of Appeal has ruled. Patents assign the ownership of a new invention to its creator. At its core, the argument is about...

Steve Durbin is Chief Executive of Information Security Forum. He is a frequent speaker on the Board’s role in cybersecurity and technology. A technology-led revolution, dubbed Industry 4.0, is ...

In 2022, we will see artificial intelligence continue along the path to becoming the most transformative technology humanity has ever developed. According to Google CEO Sundar Pichai, its impact will ...

Bitcoin.org Website Inaccessible After Being Hacked by Apparent Giveaway Scam The site could not be opened as of 05:44 UTC Thursday, after falling victim earlier in the day to an attack claiming it wo...

Transforming the spaces in which we live, work and play to enable a more sustainable, resilient and prosperous future for all. The COVID-19 pandemic has forced us to rethink the way we live. It...

Intelligent automation can take on mundane, repetitive tasks, freeing up workers to take on more creative elements of their work. From procurement to healthcare and transportation, the potential appli...

Un chercheur en sécurité estime avoir été lésé dans le programme de bug bounty d’Apple. Pour se venger, il vient de publier un hack qui permet d’accéder aux notes d’un iPhone verrouillé. On ne peut pa...

The regulation of artificial intelligence must address the power of tech companies, as technical measures alone will not be enough to prevent the harms caused by AI-driven technologies, says report An...

“Alexa, buy a stock that has the best chance of going up between 1% and 3% today.” Could the complexity of financial research ever become this simple? The answer is yes. New developments in artificial...

Governments are hungry to deploy big data in health emergencies. Scientists must help to lay the legal, ethical and logistical groundwork. A few months into the COVID-19 pandemic, operations researche...

Learn everything about computer science and AI researchers: Roles and responsibilities, qualifications, top institutes, and recruiters, etc. Roles and responsibilities: The purpose of gathering and a...

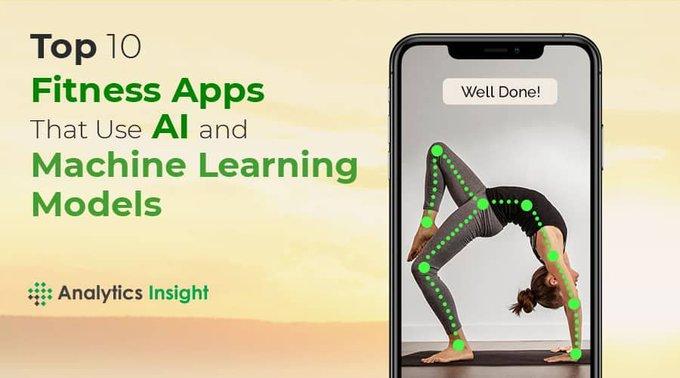

Top fitness apps are built mainly on artificial intelligence (AI) and machine learning models. In the 21st century, artificial intelligence (AI) and machine learning are becoming commonplace. Both are...

Since the first report of coronavirus (COVID-19) in Wuhan, China, it has spread to at least 100 other countries. As China initiated its response to the virus, it leaned on its strong technology sector...