The FinTech industry is one of the most dynamic in the entire UK economy. Thanks to its success in delivering the smart, intuitive tools and personalised experiences that consumers want, FinTechs have...

In the video record of the Ukraine war, a clumsy attempt to “deepfake” Ukrainian President Volodymyr Zelensky coexists alongside critical on-the-ground video evidence of abuses, pervasive misinformati...

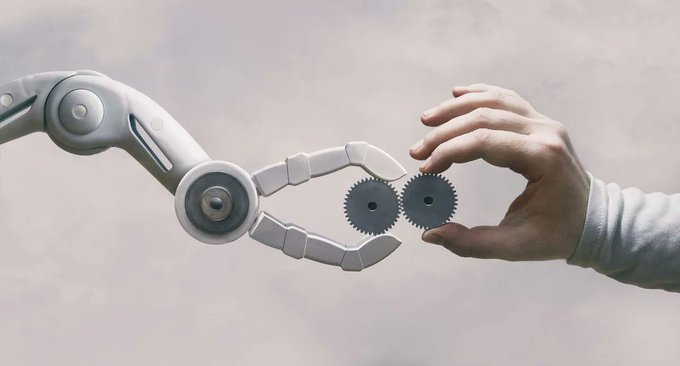

The last 10 years have brought tremendous growth in artificial intelligence. Consumer internet companies have gathered vast amounts of data, which has been used to train powerful machine learning prog...

Our podcast on science and technology. This week, we examine the transformative potential of a new, emerging type of machine intelligence—foundation models. Could they become as important, as fundamen...

A Columbia University team has created an artificial intelligence (AI) system that effectively confuses eavesdropping tools that also use AI. The new system used machine learning in a lab setting, but...

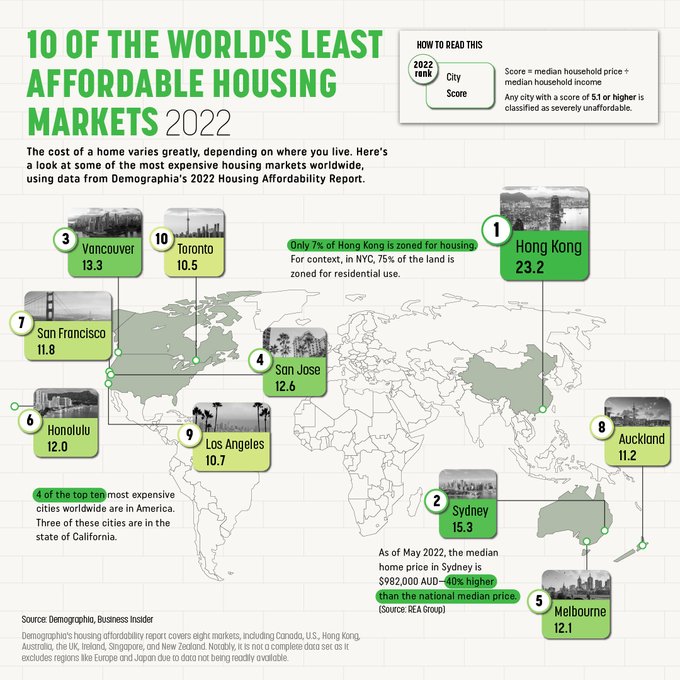

The Briefing For the 12th year in a row, Hong Kong is the world’s least affordable housing market, according to Demographia’s ranking of 92 cities in select countries Sydney, Australia moves up one sp...

AI researcher and YouTuber Yannic Kilcher trained an AI using 3.3 million threads from 4chan’s infamously toxic Politically Incorrect /pol/ board. He then unleashed the bot back onto 4chan with predic...

IN BRIEF AI text-to-image generation models are all the rage right now. You give them a simple description of a scene, such as « a vulture typing on a laptop, » and they come up with an illustration t...

Cryptocurrencies are a “threat to the safety of our payment schemes,” Anne Boden, CEO of U.K. digital bank Starling, warned Tuesday. Regulators are concerned about the financial system becoming more e...

A new initiative to partner with communities working with artificial intelligence and emerging technologies will expand efforts of promoting intellectual property protection in these areas, the US Pat...

Every once in a while, arguments resurface about artificial general intelligence (AGI) being right around the corner. And right now, we are in the midst of one of those cycles. Tech entrepreneurs are ...

If you can’t be bothered to fill out your credit card and address details when shopping for jeans online, the Nate app sounds like a service you might want. The company bills itself as an “artificial ...

Artificial intelligence (AI) is generally viewed in terms of a big computing solution as it makes the leap from the lab to production environments. In the public consciousness, AI is complex algorithm...

In myth, the cryptocurrency is egalitarian, decentralized and all but anonymous. The reality is very different, scientists have found. Alyssa Blackburn, a data scientist at Rice University and Baylor ...

The past several years have been an exciting period for artificial intelligence (AI). We used to think of it as science fiction, yet today, AI has become an everyday component of life. This is especia...