Post-surgery complications are a big risk and have been an issue for both physicians and patients worldwide, but a new Artificial Intelligence (AI) platform could now ease their worries. The AI has su...

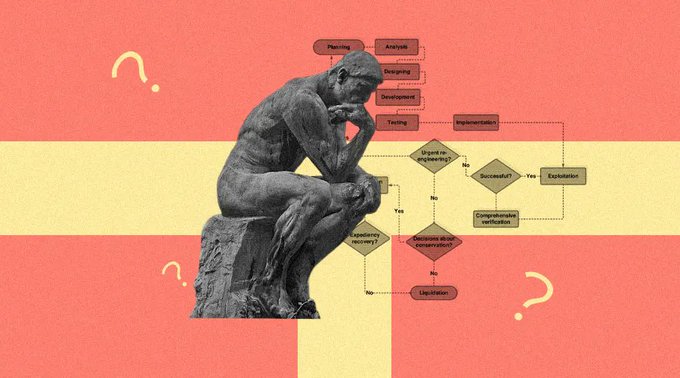

The trolley problem in AI might lead to unexpected consequences. It might become a concern shortly, producing a slew of issues. In the domains of business, health care, and manufacturing, artificial i...

Binance founder and CEO Changpeng « CZ » Zhao said the Securities and Exchange Commission (SEC) has been “asking questions” about the BNB exchange token but the exchange hasn’t yet been subpoenaed. Ea...

The suspension of a Google engineer who claimed a computer chatbot he was working on had become sentient and was thinking and reasoning like a human being has put new scrutiny on the capacity of, and ...

“The study of thinking machines teaches us more about the brain than we can learn by introspective methods. Western man is externalizing himself in the form of gadgets.” ― William S. Burroughs, Naked ...

Bitcoin and other cryptocurrencies tumbled on Sunday, with losses for the asset class building over the weekend following U.S. data that showed persistent inflation pressures in May, marking the faste...

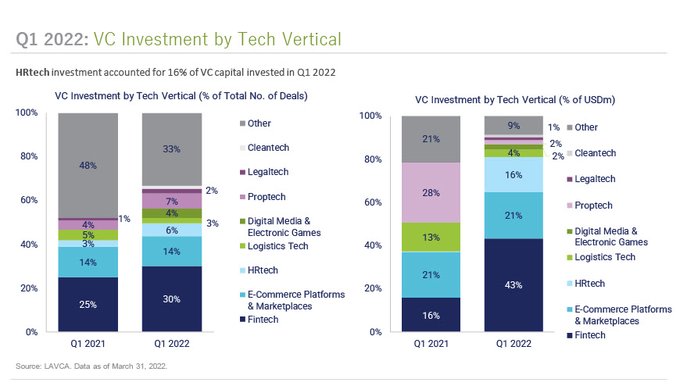

Greetings from Austin, Texas, where the temps have been over 100 degrees for days now and we’re trying hard just not to melt. The global funding boom in 2021 was unlike anything most of us have ever s...

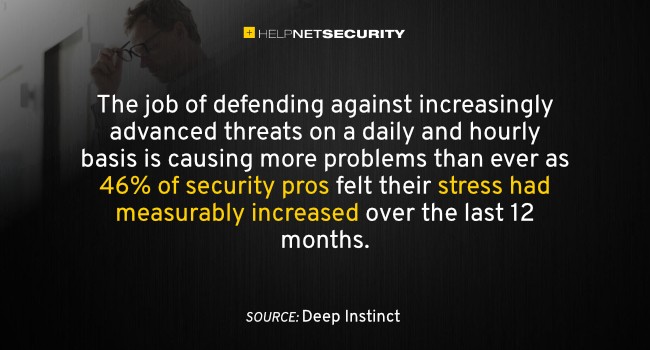

45% of cybersecurity pros are considering quitting the industry due to stress Deep Instinct released the third edition of its annual Voice of SecOps Report, focused on the increasing and unsustainable...

Most of us have been told by a friend that we have a doppelganger – some stranger they passed on the street who bore an uncanny resemblance to you. But imagine if you could create your very own ...

Meta aurait abandonné son projet de montre connectée. Face à la multiplication des coûts liés au metaverse, le groupe aurait préféré arrêter les frais. D’après les informations de nos confrères...

Dans un (très long) format qui se lit comme un (mauvais) polar burlesque et improbable (mais vrai), le New Yorker revient en détails, et avec moult rebondissements, sur l’histoire d’un anc...

Le Forum international de la cybersécurité (FIC) « aura été l’occasion pour les pouvoirs publics de faire passer quelques messages visant à montrer les muscles », explique Libération : « Il faut qu’on...

Deux responsables israéliens et un américain ont confirmé à Axios que l’administration états-unienne « envisageait la demande israélienne ». Un autre responsable américain a de son côté nié une ...

Microsoft inadvertently learned the risks of creating racist AI, but what happens if you deliberately point the intelligence at a toxic forum? One person found out. As Motherboard and The Verge note, ...

The Covid-19 pandemic has challenged many aspects of our life, and the education sector was not an exception. About 91% of students worldwide have experienced educational disruptions due to the pandem...