Dans un contexte d’inflation et d’augmentation des taux d’intérêts, post-crise sanitaire, la situation n’est pas simple pour les acteurs numériques du secteur bancaire. Une étude de Colomb...

Le président (et ancien directeur juridique) de Microsoft qualifie de « priorité absolue » le fait de « s’assurer que l’IA reste sous le contrôle de l’homme ». Ce qui passerait par u...

Selon Cathie Wood, fondatrice d’ARK Invest, les États-Unis sont en train de perdre leur emprise sur le mouvement bitcoin, car les régulateurs poussent les grandes entreprises du secteur à opérer...

Mergers and acquisitions (M&A) activity in the financial services and technology industries continued their decline in Q1 2023, carrying on a trend that began last year. Deal activity in these sec...

One of the leading thinkers on artificial intelligence discusses responsibility, ‘moral outsourcing’ and bridging the gap between people and technology Rumman Chowdhury often has trouble sleeping, but...

WPP, the world’s largest advertising agency, has teamed up with chipmaker Nvidia to create ads using generative artificial intelligence. The companies announced the partnership Monday, with Nvidia (NV...

Le média allemand Handelsblatt a eu accès à 100 Go de données émanant de Tesla. Cette fuite permet d’avoir des informations supplémentaires sur la gestion des données personnelles, les accidents d’Aut...

Un nouveau ransomware est apparu au cours des derniers mois. Très différent des autres gangs en activité, le groupe de pirates qui l’a conçu a des exigences qui sortent de l’ordinaire. Les ransomwares...

There has been a 60% spike in attempted cyberattacks on Irish hospitals and healthcare settings, according to cybersecurity firm Smarttech247. The company said its teams have detected the upsurge over...

Évoquée depuis quelque temps déjà, l’identité numérique européenne a fait une très belle avancée durant l’année 2022. En effet, ce projet dédié à faciliter et sécuriser les actes quotidiens de nombreu...

Usurpation téléphonique : une « fraude à l’échelle industrielle » démantelée en traçant les bitcoins

Tejay Fletcher, un Britannique de 35 ans, vient d’être condamné à 13 ans et quatre mois de prison pour une « fraude à l’échelle industrielle » estimée à 100 millions de livres sterling (11...

Depuis 2020, Sciences Po Bordeaux a abandonné son traditionnel concours écrit pour lui privilégier l’examen des candidatures soumises via Parcoursup assorti d’un oral d’admission. Pour trier les dossi...

Alors que seule l’armée était autorisée à utiliser le logiciel espion de la société israélienne NSO Group, le procureur général mexicain a également annoncé qu’il allait poursuivre quatre ...

L’Arcom a publié un rapport faisant le point sur son action de lutte contre le piratage. Comme l’affirme le régulateur, des progrès notables ont été observés dans certains domaines, grâce à une nouvel...

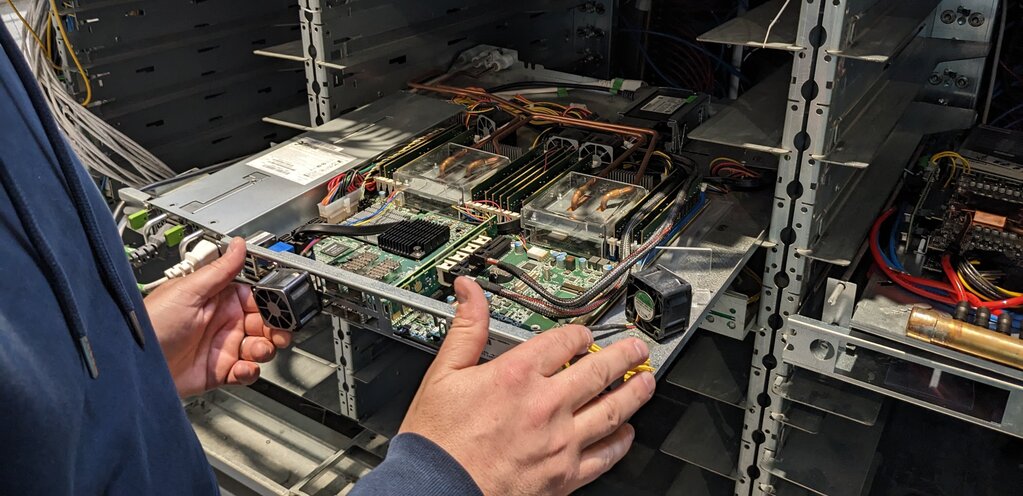

Dans son usine de Croix, OVHcloud assemble entre un peu plus de 1 000 serveurs par semaine en moyenne. Déballage des composants, découpe des châssis en aluminium, assemblage et test sous pression, tou...